Proteja las identidades digitales de los usuarios

Proteja las credenciales de los usuarios con verificaciones rigurosas, alertas proactivas y seguridad incomparable.

El acceso malintencionado al servicio de streaming Twitch revela la información de pago de usuarios destacados.

CBC

GoDaddy dice que la vulneración de datos expuso más de un millón de cuentas de usuarios.

TechCrunch

Los criminales adquirieron datos personales de casi 50 millones de usuarios de T-Mobile.

Informes de clientes

Las vulneraciones de datos de terceros son una amenaza

Las vulneraciones de datos son una realidad cotidiana. Las medidas tradicionales de recuperación solo entran en acción cuando la vulneración se hace pública. Para entonces, el daño ya está hecho. Con Auth0, cambie de una postura reactiva a una defensa proactiva.

Docs. de Detección de contraseñas vulneradasCómo Auth0 protege las identidades de los usuarios

Auth0 ayuda a eliminar los costos relacionados con las apropiaciones de cuentas y a proteger a sus usuarios con tres simples pasos:

Protección proactiva

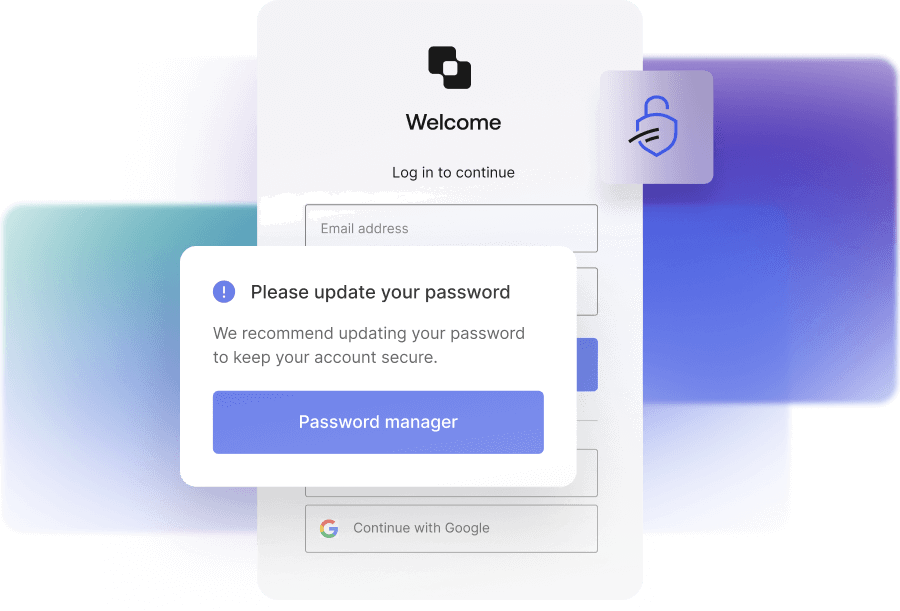

Cuando las credenciales de inicio de sesión de un usuario coinciden con cualquier vulneración de terceros, hacemos sonar la alarma. Usted y sus usuarios son alertados al instante.

Prevención activa

Una cuenta vulnerada no permanece abierta para usos indebidos. La bloqueamos y recomendamos a los usuarios que actualicen sus contraseñas y aumenten sus defensas con la autenticación multifactor (MFA).

Personalización

La voz de su marca sigue siendo uniforme, incluso durante las alertas. Personalice el contenido y el diseño de los correos electrónicos de advertencia de vulneraciones para dirigirlos a su base de usuarios.

Eleve su seguridad con la Protección de credenciales

Aproveche nuestra amplia base de datos de activos comprometidos para reforzar su defensa frente a las amenazas de apropiación de cuentas a gran escala.

Vigilancia a nivel mundial

Extienda la red de seguridad en más de 200 países y territorios. Si se intenta obtener acceso con una credencial comprometida, nos encargamos de bloquearla y emitir una alerta.

Neutralización instantánea de las amenazas

Cuando se produce una vulneración, entramos en acción para identificar las posibles amenazas de apropiación de cuentas e iniciar restablecimientos de contraseñas.

Brigada de seguridad especializada

Presentamos a nuestros vigilantes digitales. Nuestro equipo dedicado de expertos en seguridad investiga a detalle y descubre amenazas que los escáneres automáticos podrían pasar por alto.

Detección de contraseñas vulneradasMantenga a los usuarios a salvo de los hackers de cuentas que usan contraseñas de vulneraciones de seguridad publicadas. | Protección de credencialesProteja las cuentas valiosas de los intentos de apropiación al detectar y restablecer las contraseñas robadas lo más pronto posible con base en los datos recibidos de la web oscura. | |

Planes incluidos | B2B (empresa a empresa) / B2C (empresa a cliente) profesional y empresarial | Parte del complemento Protección contra ataques en el plan Enterprise |

Método de recolección de datos | Los escáneres y raspadores web buscan las credenciales de los usuarios en las vulneraciones de seguridad publicadas | Equipo de seguridad dedicado a infiltrarse en las comunidades de delincuentes y a obtener acceso a datos de vulneraciones que no están disponibles de otra forma |

Tiempo de detección típico | Hasta 7 o 13 meses | De 12 a 36 horas |

Uso recomendado | Cuentas de autoservicio, escenarios de prueba | Empresa, entornos de producción, cuentas de gran valor |

Cobertura | Solo en inglés | Más de 200 países y territorios |

Detección de contraseñas vulneradas

Protección de credenciales

Mantenga a los usuarios a salvo de los hackers de cuentas que usan contraseñas de vulneraciones de seguridad publicadas.

Planes incluidos

B2B (empresa a empresa) / B2C (empresa a cliente) profesional y empresarial

Método de recolección de datos

Los escáneres y raspadores web buscan las credenciales de los usuarios en las vulneraciones de seguridad publicadas

Tiempo de detección típico

Hasta 7 o 13 meses

Uso recomendado

Cuentas de autoservicio, escenarios de prueba

Cobertura

Solo en inglés

¿Listo para comenzar?

Proteja a sus usuarios y su negocio de los riesgos de vulneraciones de terceros con la Detección de contraseñas vulneradas y la Protección de contraseñas.