Simplifique la comunicación entre las API y los servicios de confianza

Acorte la distancia entre dispositivos y servicios mediante intercambios seguros y automatizados. Ya se trate de IoT o de procesos en segundo plano, garantice la integridad de los datos.

Establezca puentes de confianza para API internas y externas

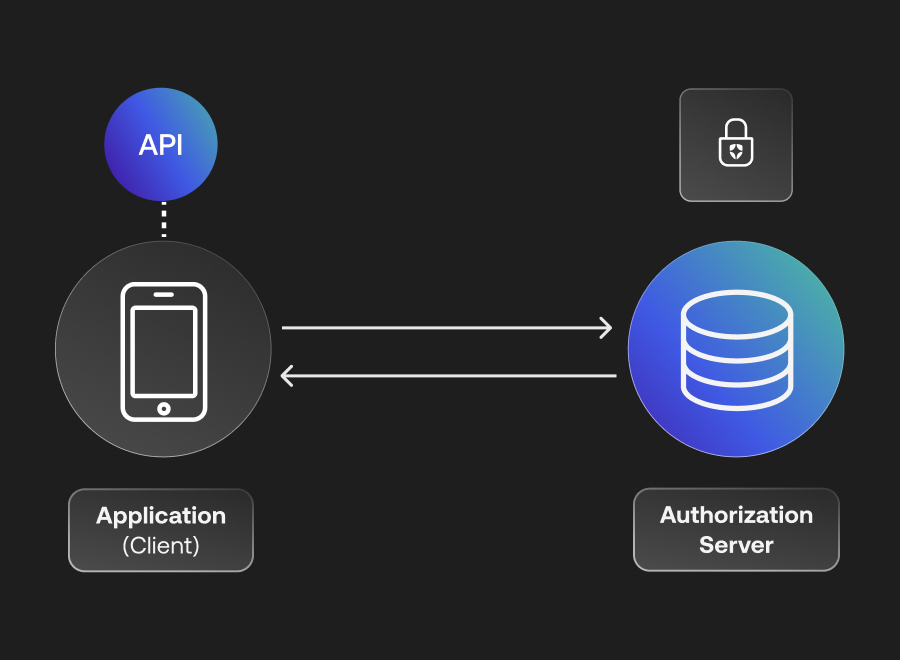

Permita que sus API se comuniquen de forma segura con aplicaciones de terceros no interactivas. No se complique:

• Las aplicaciones se autoautentican en Auth0 mediante su Id. de cliente y su Client Secret.

• Auth0 verifica la información y responde con un token de acceso.

• Con el token de acceso, las aplicaciones pueden llamar a la API con total confianza.

Vaya más allá de las identidades humanas con el IoT

Cuando las máquinas hablen, asegúrese de que sea seguro. Aproveche la identidad única de cada dispositivo IoT para lograr una configuración de comunicación ágil e impenetrable.

Uso de la autorización M2M

Incorporación fluida de API para aplicaciones no interactivas

Integre en su ecosistema aplicaciones no interactivas como servidores, CLI, demonios, etc. Se ejecutan en segundo plano, pero su seguridad ocupa el primer lugar.

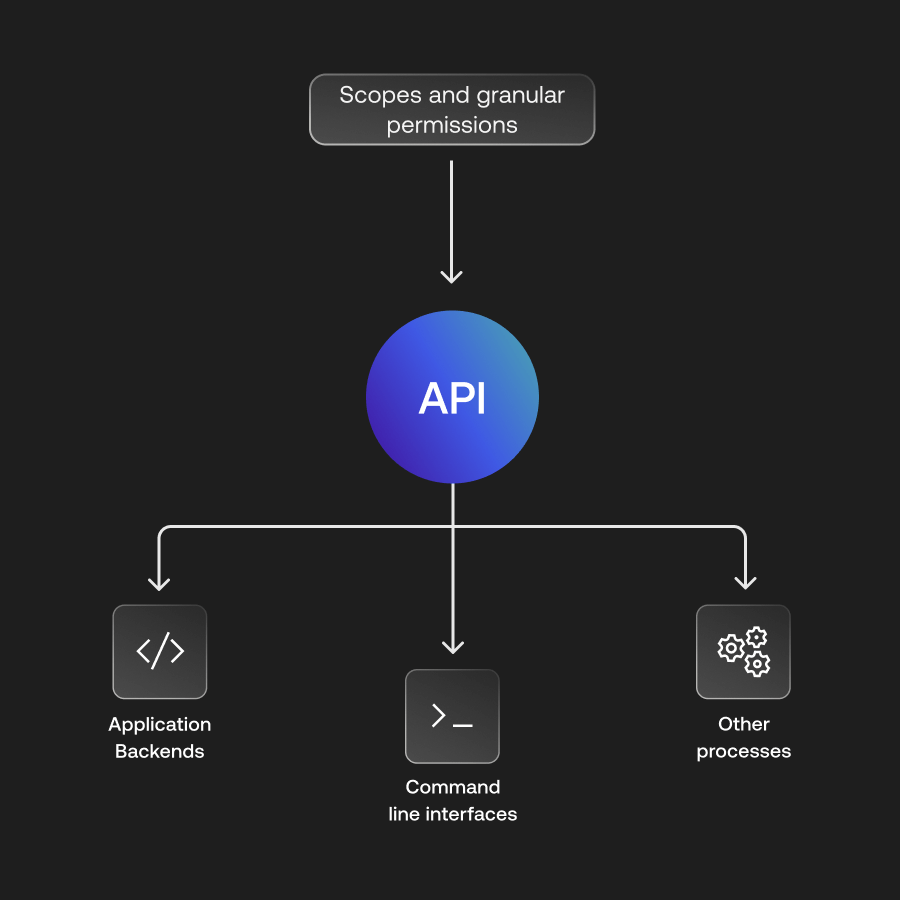

Ámbitos y permisos granulares

Trace el recorrido de cada cliente en su entorno de API. Conceda o restrinja el acceso en función de permisos granulares:

• Back-ends de aplicaciones

• Interfaces de líneas de comandos

• Procesos diversos

Back-ends de aplicaciones

Permita que los back-ends de aplicaciones, las API y los servicios se unan a la conversación sin necesidad de intervención humana.

Interfaces de líneas de comandos

Cree sólidas herramientas CLI que se conecten y comuniquen a la perfección con sus API.

Procesos continuos

Permita que los programadores de tareas, los demonios y los procesos coherentes del sistema protejan su API e interactúen con ella.

Seguridad respaldada por normas

Duerma mejor sabiendo que cada byte de datos intercambiado cumple las normas aceptadas en todo el mundo. Sumérjase en el flujo de otorgamiento de credenciales de clientes de OAuth2 y sea testigo de la seguridad en movimiento.

Obtenga más información sobre OAuth2

¿Listo para comenzar?

Libere el potencial de las comunicaciones de máquina a máquina sin complicaciones.