Simplifique a comunicação entre APIs e serviços confiáveis

Preencha a lacuna entre dispositivos e serviços por meio de trocas seguras e automatizadas. Seja para IoT ou processos em segundo plano, garanta a integridade dos dados.

Crie pontes confiáveis para APIs internas e externas.

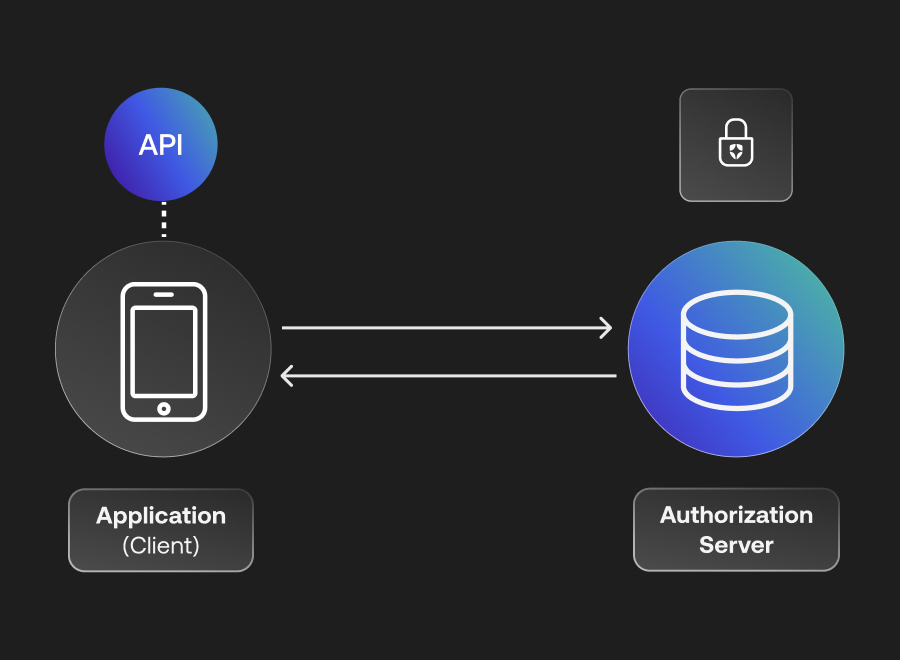

Capacite suas APIs para se comunicarem de forma segura com aplicações de terceiros não interativas. Simplifique:

• As aplicações se autenticam na Auth0 por meio de ID do cliente e do Client Secret (segredo do cliente).

• A Auth0 verifica as informações e responde com um token de acesso.

• Munidos com o token de acesso, as aplicações podem chamar a API com segurança.

Vá além das identidades humanas com IoT

Quando as máquinas falam, certifique-se de que estejam protegidas. Aproveite a identidade exclusiva de cada dispositivo IoT para obter uma configuração de comunicação simplificada e impenetrável.

Uso de autorização M2M

Integração de API perfeita para aplicações não interativas

Integre aplicações não interativas como servidores, CLIs, daemons e muito mais ao seu ecossistema. Elas podem operar em segundo plano, mas a segurança ocupa o primeiro lugar.

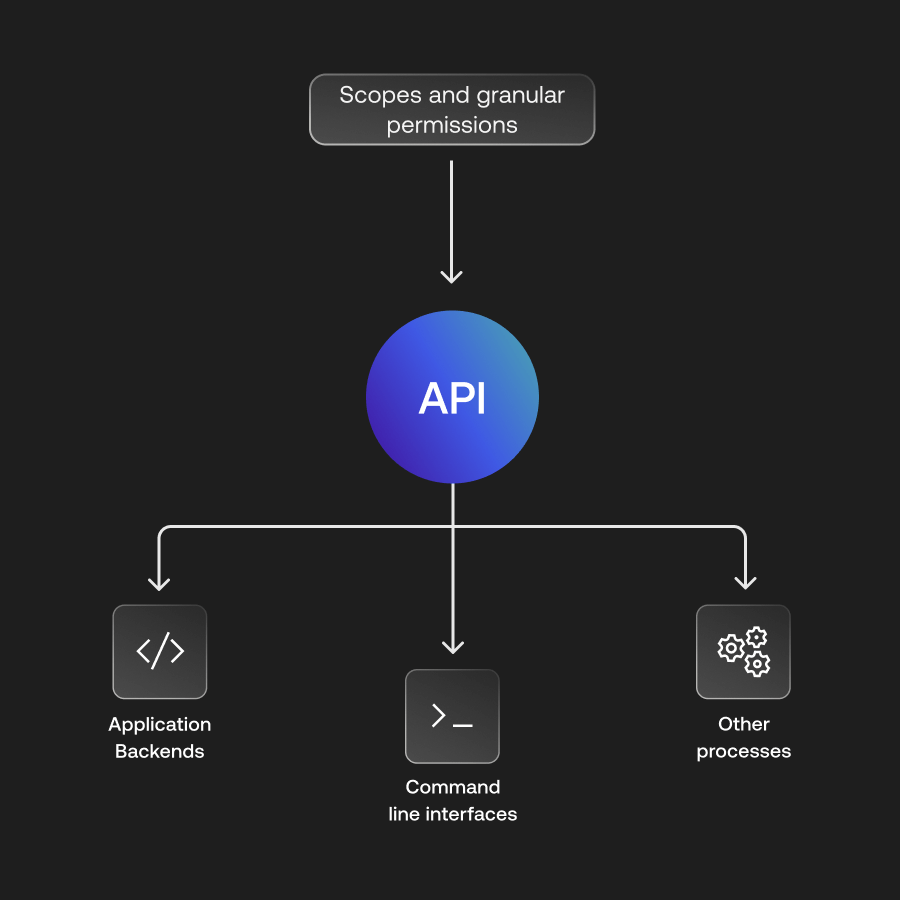

Escopos e permissões granulares

Trace o curso da jornada de cada cliente no cenário de API. Conceda ou restrinja acesso com base em permissões granulares:

• Back-ends de aplicativos

• Interfaces de linha de comando

• Processos diversos

Back-ends de aplicativos

Deixe que back-ends de aplicativos, APIs e serviços participem da conversa sem qualquer estímulo humano.

Interfaces de linha de comando

Crie ferramentas CLI eficientes que se conectam e se comunicam perfeitamente com suas APIs.

Processos contínuos

Capacite agendadores de tarefas, daemons e processos de sistema consistentes para proteger e interagir com sua API.

Segurança baseada em normas

Tenha tranquilidade sabendo que cada byte dos dados trocados segue normas aceitas globalmente. Mergulhe no fluxo de concessão de credenciais de cliente OAuth2 e veja a segurança em ação.

Saiba mais sobre o OAuth2

Tudo pronto para começar?

Libere o potencial das comunicações contínuas entre máquinas.