Gestion des identités et des accès dans le Cloud

Compréhension du fonctionnement de la gestion des identités et des accès dans le Cloud

Qu'est-ce que la gestion des identités et des accès ?

Selon Gartner, la gestion des identités et des accès (IAM) est la discipline de sécurité qui permet aux bonnes personnes d'accéder aux bonnes ressources, aux bons moments et pour les bonnes raisons. L'IAM répond à la nécessité critique de garantir des accès appropriés aux ressources dans des environnements technologiques de plus en plus hétérogènes.

Les entreprises utilisaient traditionnellement un logiciel IAM sur site pour gérer leurs politiques d'identité et d'accès. Aujourd'hui, le processus de gestion des identités devient plus complexe, car les entreprises ajoutent de plus en plus de services Cloud dans leurs environnements. Par conséquent, l'adoption de solutions d'identité en tant que service (IDaaS) et de solutions IAM basées sur le Cloud devient une étape logique.

Quel est le contenu de la gestion des identités et des accès dans le Cloud ?

L'IAM dans le Cloud réunit généralement les fonctionnalités suivantes :

- Interface de contrôle d'accès unique. Les solutions IAM dans le Cloud offrent une interface de contrôle d'accès simple et cohérente pour tous les services de la plateforme Cloud. La même interface peut être utilisée pour tous les services dans le Cloud.

- Sécurité améliorée. Vous pouvez définir une sécurité renforcée pour les applications critiques.

- Contrôle d'accès au niveau des ressources. Vous pouvez définir des rôles et accorder des autorisations aux utilisateurs qui pourront ainsi accéder à des ressources à différents niveaux de granularité.

Pourquoi avez-vous besoin de la gestion des identités et des accès ?

La technologie de gestion des identités et des accès permet de créer, capturer, enregistrer et gérer les identités des utilisateurs et leurs autorisations d'accès. Tous les utilisateurs sont authentifiés, autorisés et évalués en fonction des politiques et des rôles.

Des processus IAM mal contrôlés peuvent induire une non-conformité réglementaire. Si l'entreprise est auditée, sa direction ne pourra pas prouver que ses données ne sont pas exposées à des risques d'utilisation abusive ou illégale.

Quels sont pour vous les avantages de l'IAM dans le Cloud ?

L'utilisation de solutions de gestion des identités et des accès dans le Cloud peut poser difficultés aux entreprises, car ces solutions n'augmentent pas directement la rentabilité. En outre, il est difficile pour une entreprise de céder le contrôle de son infrastructure. Cependant, plusieurs avantages confèrent aux solutions IAM une valeur essentielle. Ils incluent :

- La possibilité de réduire les coûts de la sécurité de l'entreprise, grâce à un modèle de confiance centralisé, pour traiter la gestion des identités dans les applications internes et tierces.

- Vos utilisateurs peuvent travailler sans contrainte de lieu ou de dispositif.

- Grâce à l'authentification unique (SSO), vous pouvez leur donner accès à toutes vos applications avec un seul ensemble d'informations d'identification.

- Vous protégez vos applis et vos données sensibles : Vous ajoutez des couches de sécurité supplémentaires à vos applications critiques en utilisant l'authentification multi-facteur.

- Les solutions IAM renforcent la conformité des processus et des procédures. Les autorisations sont accordées en fonction des besoins et des tâches des employés. Le problème est qu'elles ne sont pas révoquées lorsqu'elles ne sont plus nécessaires. Par conséquent, des utilisateurs disposent de nombreux privilèges inutiles.

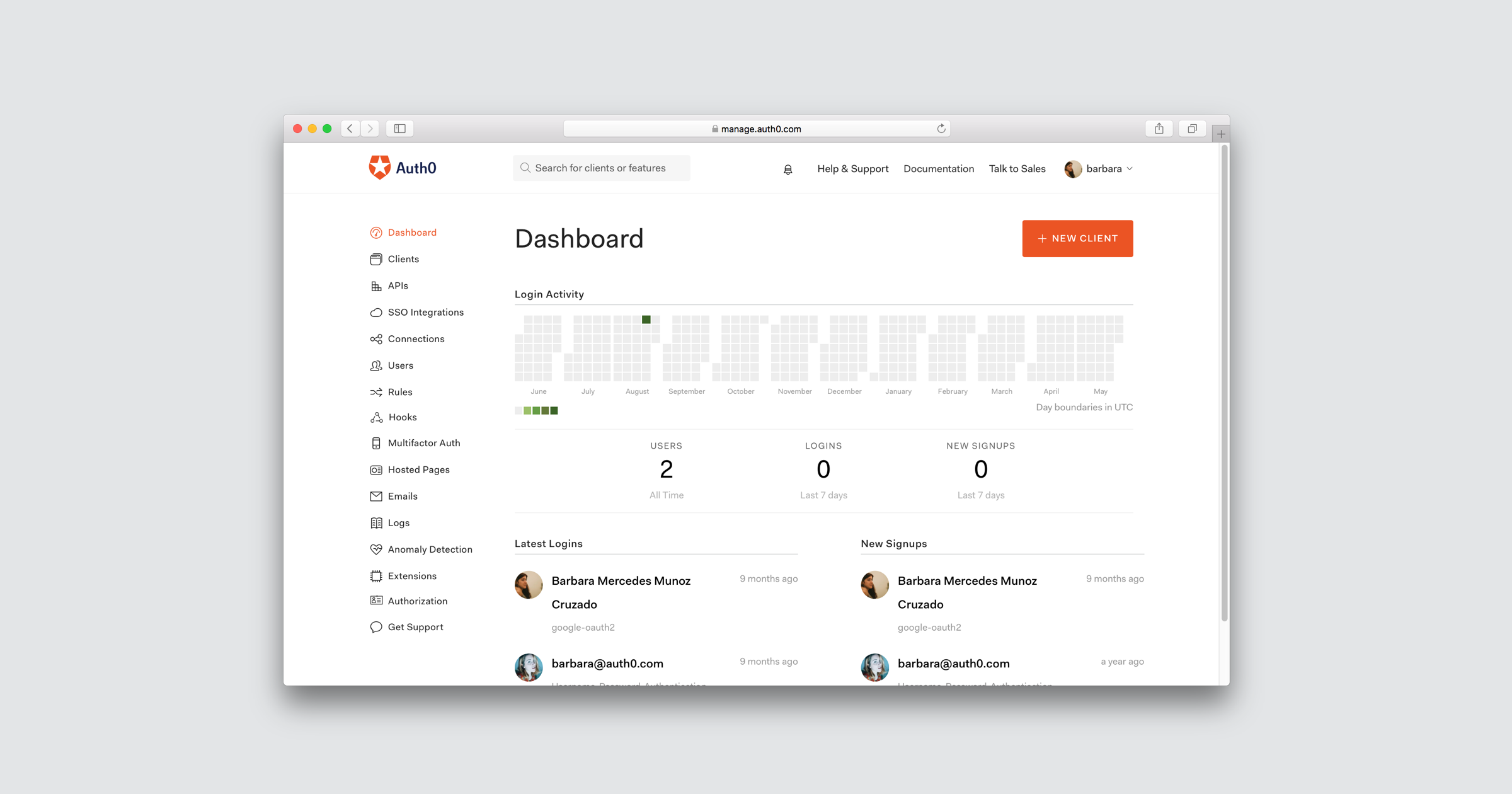

Auth0 : votre solution IAM dans le Cloud

Auth0 peut authentifier vos utilisateurs avec n'importe quel fournisseur d'identifiants sur n'importe quelle pile, n'importe quel dispositif ou Cloud. Auth0 fournit diverses fonctions, incluant l'authentification unique (SSO), l'authentification multi-facteur (MFA), la connexion via un réseau social, ainsi que plusieurs autres fonctionnalités.

Pour savoir plus sur les fonctionnalités offertes par Auth0, rendez-vous ici : Pourquoi Auth0 ?

En termes d'autorisation, vous bénéficierez de la puissance du moteur de règles pour définir des autorisations à granularité forte. C'est-à-dire des règles qui détermineront qui peut se connecter (par exemple : pendant quelles tranches horaires, sur quels sites et quels appareils, etc.).

Auth0 offre une fonction d'adhésions par groupe, qui peut être utilisée dans des applications (par exemple : activer une appartenance à un groupe dans Active Directory, dans Azure Active Directory, dans les métadonnées de l'utilisateur, etc.). Sur cette base, vous pouvez définir des autorisations plus fines (où seuls les utilisateurs d'un groupe particulier peuvent accéder à des applications spécifiques).

Auth0 suit une politique d'amélioration continue et de simplification des opérations. Vous pouvez donc vous attendre à de prochaines mises à jour dans ces domaines.

Inscription gratuite

Commencez à construire et à sécuriser vos applis dès aujourd'hui avec la plateforme d'identité Auth0.