Attack Protection(攻撃防御)とは?

不審なアクティビティの特定

疑わしいと見なされる可能性のある、さまざまなログイン動作は多数あります。中には、他のものより異常度が高いものもあります。たとえば、通常とは異なる時間帯でのログインは異常度が低いと言えます。より異常が高いのは、ごく短時間に数十回のログイン試行の失敗があった場合です。これはブルートフォース(総当り攻撃)と呼ばれます。攻撃者は多くの場合、自動化されたソフトウェアを使用して、さまざまなパスワードを体系的に使用してアカウントへのアクセスを試みます。

その他の潜在的に疑わしい動作には、認識されていないデバイスからのログイン、通常とは異なる場所からのアクセス、Torネットワークの使用、そしてその他さまざまな、通常の使用法とは異なるログインアクティビティがあります。

アプリケーションは、大量のパスワード漏洩など、サードパーティのセキュリティ侵害によっても危険にさらされる可能性があります。漏洩パスワードの検知は、サードパーティのデータ侵害によって資格情報が漏洩したときに、ユーザーにそれを通知します。資格情報が侵害された可能性がある場合、ユーザーは常にパスワードをリセットする必要があります。

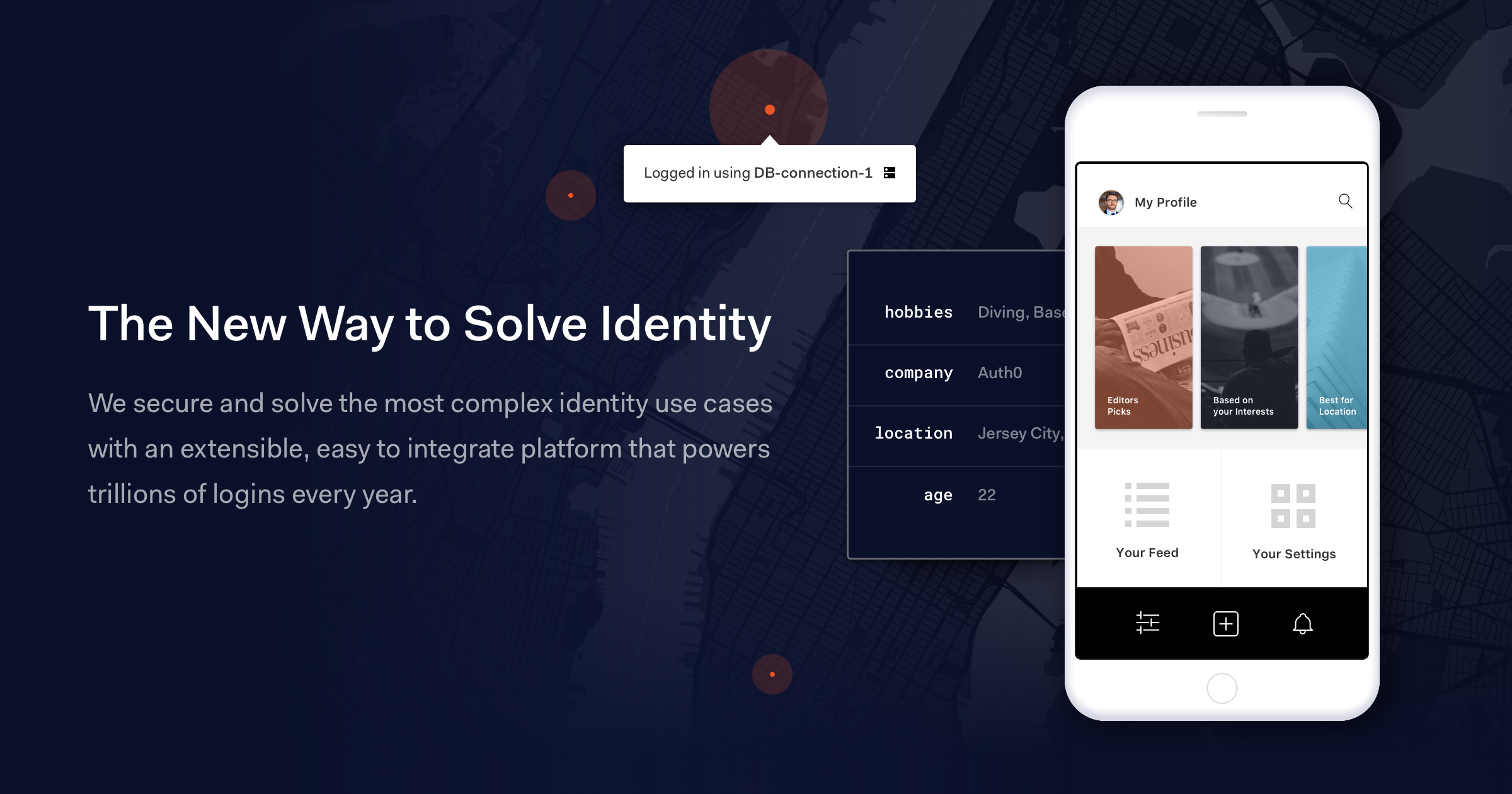

Auth0でAttack Protection(攻撃防御)を実装

Attack Protection(攻撃防御)の機能

Auth0 は、検出ツールと応答ツールを使用して、セキュリティに対する階層化されたアプローチを提供します。 特定のアカウントがブルートフォース(総当り攻撃)のターゲットである場合、またはデータ侵害で盗まれたことが分かっている資格情報を使って、ログイン試行が行われた場合にさえも、Auth0は、ボットからの疑わしいアクティビティ、または異常な速度 (認証情報のペアが一定の単位時間内に試行される回数) で行われるログイン試行を検出します。

これらの機能により、ログイン試行が危険である可能性をシグナルが示している場合に制御することができます。 制御には以下の種類が含まれます。

- ログイン試行のブロック

- ユーザーにキャプチャ認証を求める

- Eメールによる承認や、SMS経由でユーザーの携帯電話に送信されるコードなどの多要素認証(MFA)など、追加の手順を完了することをユーザーに要求する

これらの各機能は、Auth0ダッシュボード、またはAPI 管理 を使用して有効にすることができます。 詳細については、Auth0のAttack Protection(攻撃防御)に関する情報をご参照ください。

Auth0でユーザーを攻撃から防御

ユーザーを保護するには、通常とは異なるログイン動作を検出することが不可欠です。簡単でカスタマイズ可能なattack protection(攻撃防御)を体験したい方は、Auth0の無料トライアルに登録してください。