Après avoir créé l’application, configurez-la pour l’accès communication entre machines en procédant comme suit :Documentation Index

Fetch the complete documentation index at: https://auth0.com/llms.txt

Use this file to discover all available pages before exploring further.

- Définissez le comportement organisationnel de chaque API à laquelle vous devez accéder.

- Dans les cas où l’application ne doit accéder qu’à certaines organisations (et non à toutes), autorisez l’accès communication entre machines (machine-to-machine/M2M) pour chaque API à laquelle vous devez accéder pour ces organisations précises.

Définir le comportement organisationnel

Vous pouvez configurer la façon dont votre application utilise les organisations lors du Flux des identifiants client pour chaque API, par exemple si l’application doit utiliser une organisation donnée ou si elle peut accéder à toute organisation, ou encore uniquement à celles liées explicitement. Le tableau suivant explique les champs servant à définir le comportement organisationnel pour l’accès communication entre machines (machine-to-machine/M2M) :Tableau Définir le comportement organisationnel

| Champ | Description | Mappage d’API |

|---|---|---|

| Organization Support (Prise en charge des organizations) | Détermine la manière dont cette application peut utiliser des organizations lors de l’accès via le Flux des identifiants client.< Options possibles :

| La prise en charge de l’organization correspond à organization_usage.Options :

|

| Autoriser l’accès machine à machine à toute organization | Détermine si cette application peut accéder à n’importe quelle organization ou est limitée à un ensemble d’organizations explicitement associées lors de l’utilisation du Flux des identifiants client. Par défaut, ce comportement n’est pas autorisé. Avertissement : L’activation de l’accès machine à machine permet à l’application d’accéder à n’importe quelle organization sans qu’elle soit explicitement associée. Elle ne doit être activée que pour les applications internes approuvées. | Autoriser l’accès machine à machine à n’importe quelle organization correspond à allow_any_organization.Options :

|

Définir le comportement organisationnel d’une application

Pour définir le comportement organisationnel d’une application, utilisez Auth0 Dashboard ou Management API.- Auth0 Dashboard

- Management API

Pour une application de communication entre machines, définissez le comportement d’organization à partir d’Auth0 Dashboard : Autre possibilité, s’il ne s’agit pas d’une application de communication entre machines :

Autre possibilité, s’il ne s’agit pas d’une application de communication entre machines :

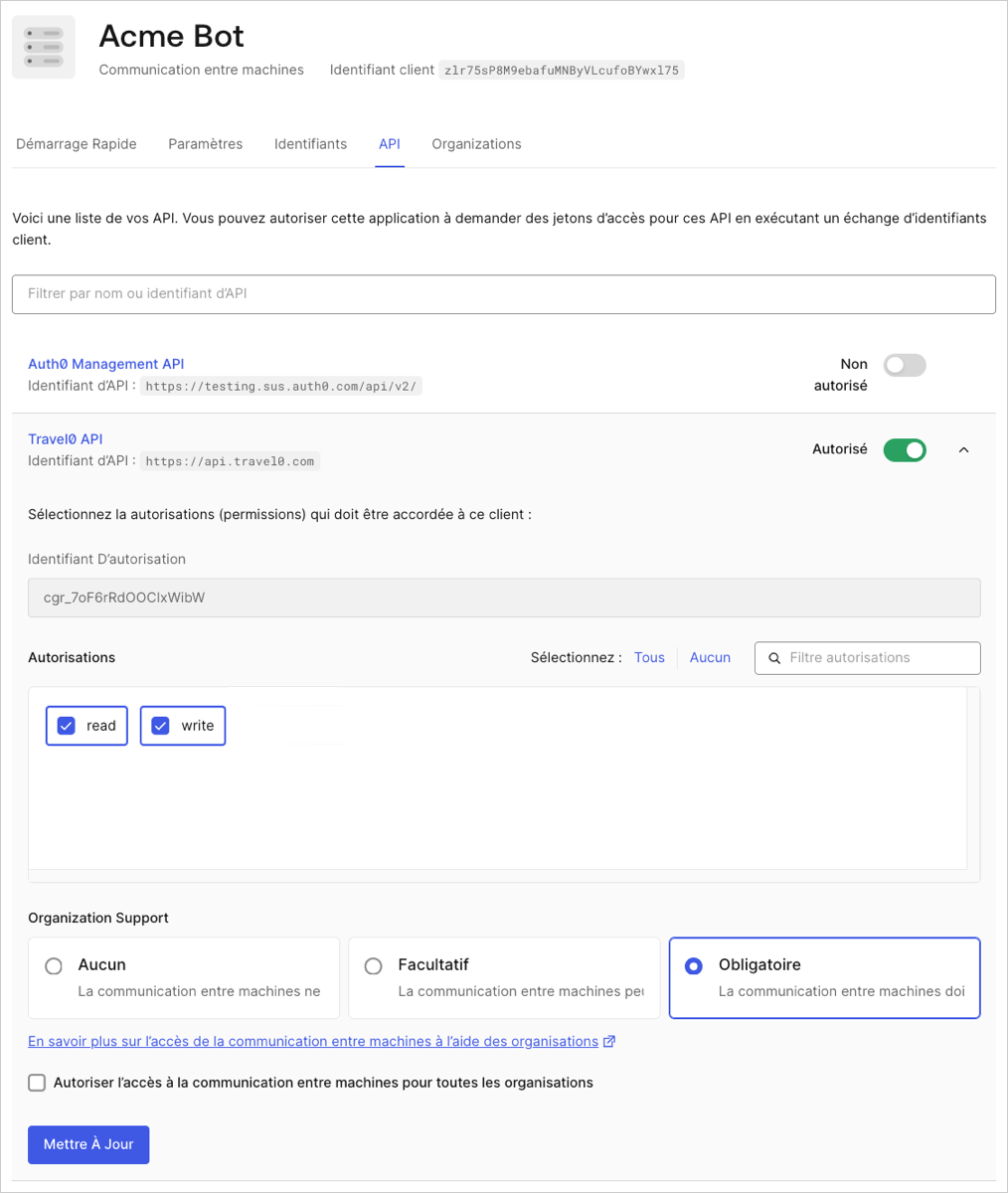

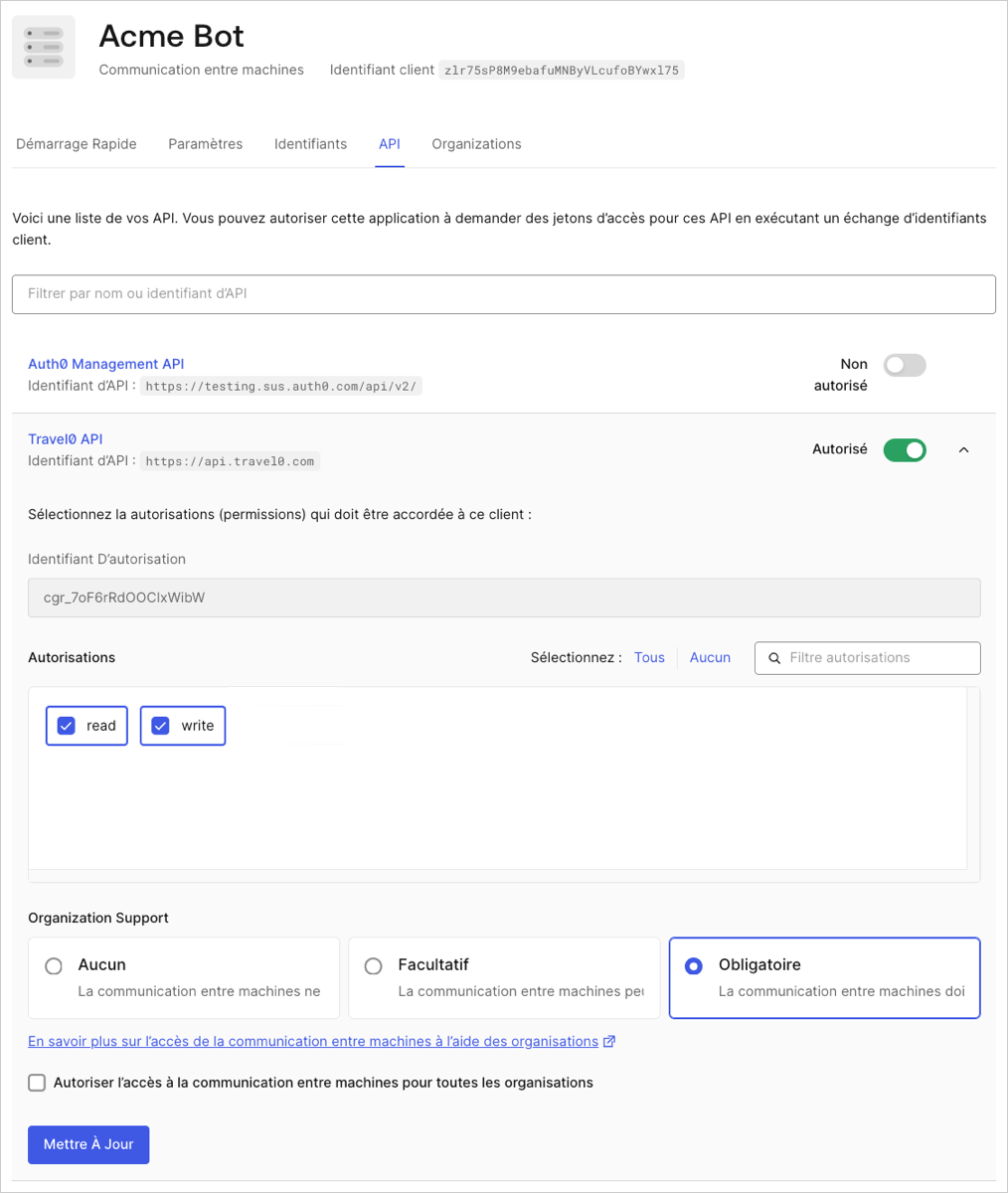

- Naviguez vers Auth0 Dashboard > Applications, et sélectionnez l’application pour laquelle vous souhaitez configurer les Organizations.

- Passez à l’onglet API et élargissez les détails

client_grantpour l’API dont vous souhaitez configurer l’accès. - Configurez les paramètres appropriés comme expliqué dans le tableau Définir le comportement d’Organization.

- Sélect](/docs/images/ave (Enregistrer).**

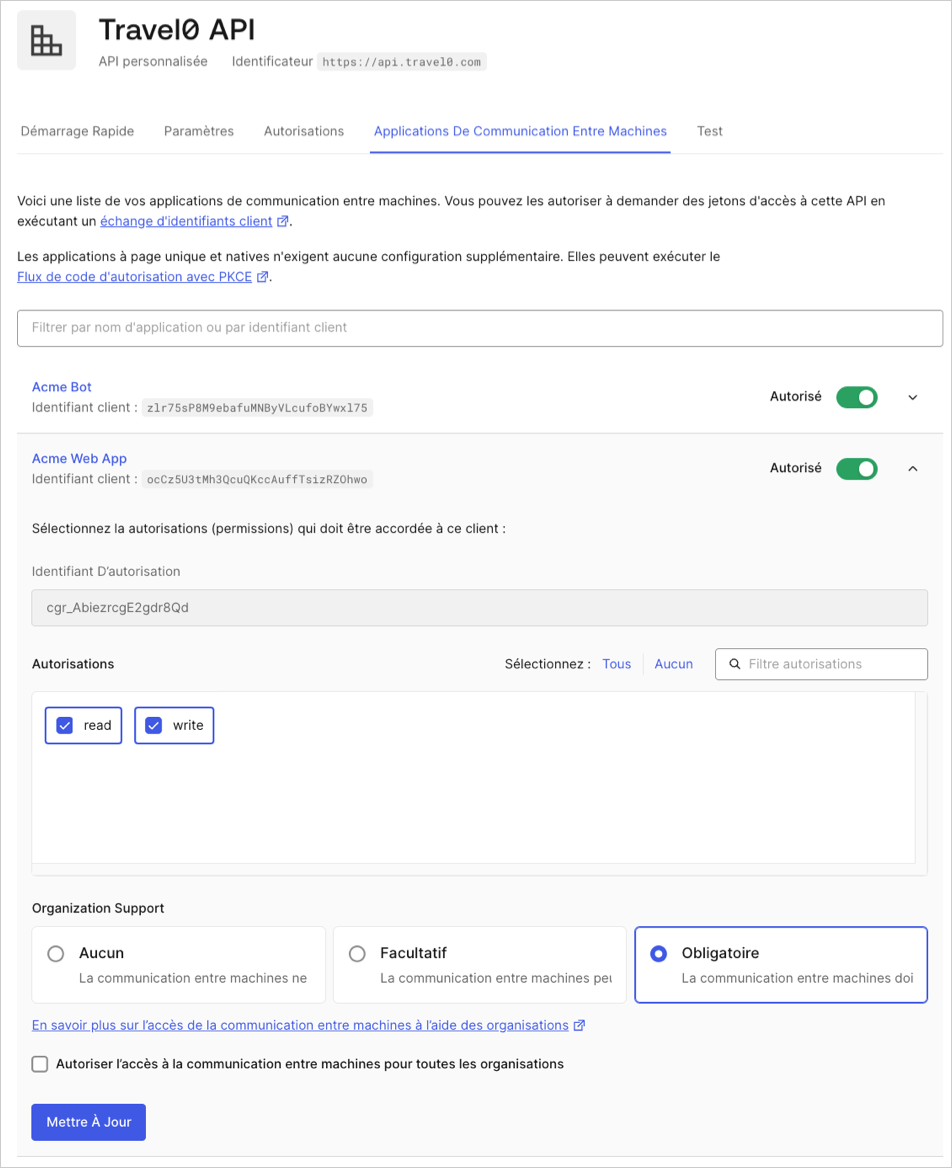

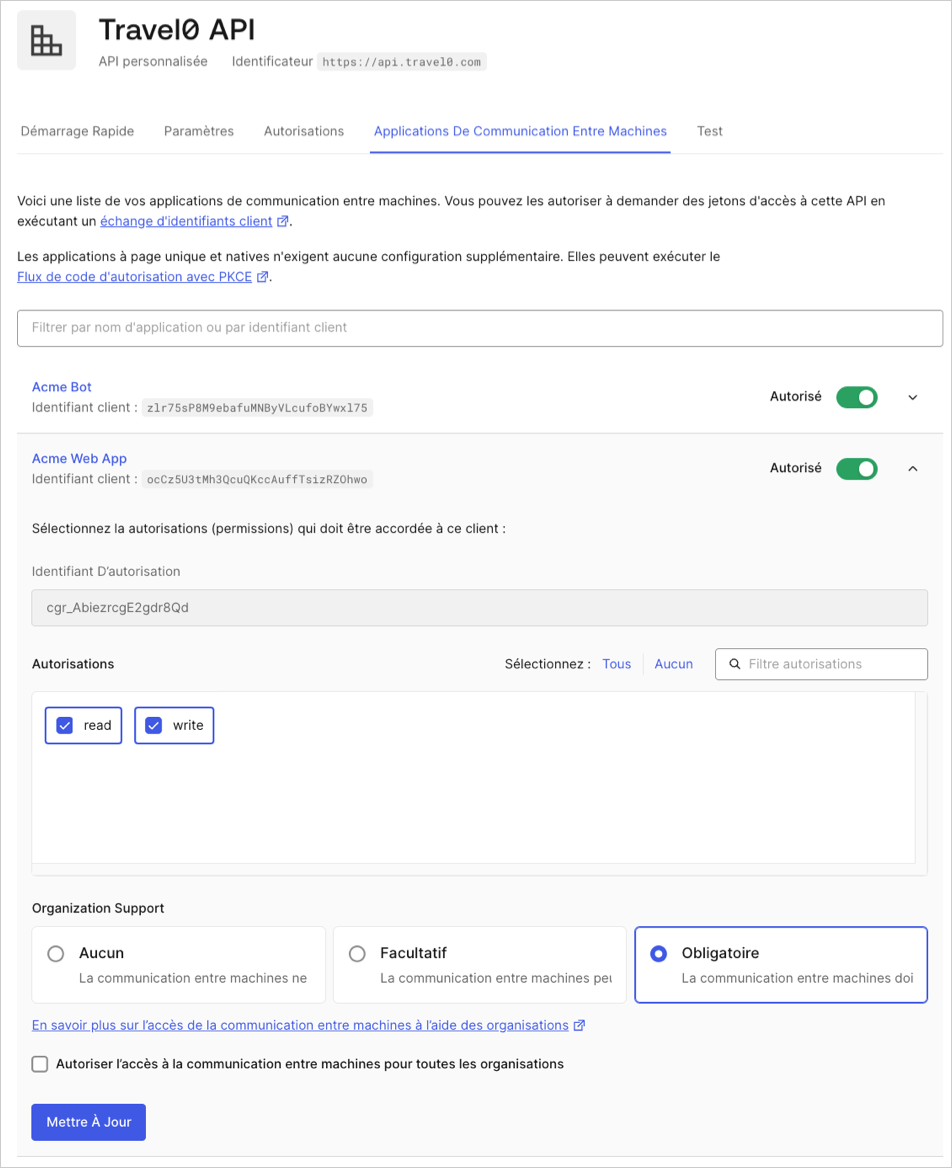

- Rendez-vous à Tableau de bord Auth0 > API, et sélectionnez l’API pour laquelle vous souhaitez configurer l’accès à Organizations.

- Passez à l’onglet Machine To Machine Applications (Applications de communication entre machines). Toutes les applications, et pas seulement les applications de communication entre machines. Localisez votre application parmi la liste.

- Pour permettre l’accès, cliquez sur la bascule correspondant à votre application. Cliquez ensuite sur votre application pour afficher les détails de la configuration.

- Configurez les paramètres appropriés comme expliqué dans le tableau Définir le comportement d’Organization.

- Sélect](/docs/images/ave (Enregistrer)**.

Définir l’organisation par défaut

Certains clients ne prennent pas en charge les champs non standard dans le Flux des identifiants client. Par conséquent, ils ne peuvent pas envoyer le paramètreorganization requis au point de terminaison /oauth/token. Pour ces clients, vous pouvez définir une organisation par défaut, appliquée automatiquement à toute demande d’identifiants client depuis l’application lorsque none est indiqué et que la prise en charge de l’organisation est required (requise) par l’API.

L’organization par défaut est appliquée lorsque

organization_usage=require pour l’API (c-à-d., l’audience cible).Tableau Définir l’organisation par défaut

| Champ | Description | Mappage API |

|---|---|---|

| Organization par défaut pour l’accès entre machines | Définit l’organization à appliquer aux demandes d’informations d’identification client qui ne contiennent pas d’organisation | Organization par défaut pour l’accès entre machines à l’objet default_organization avec les propriétés suivantes :

|

Définir l’organisation par défaut pour une application

Pour définir l’organisation par défaut d’une application, utilisez Auth0 Dashboard ou Management API.- Auth0 Dashboard

- Management API

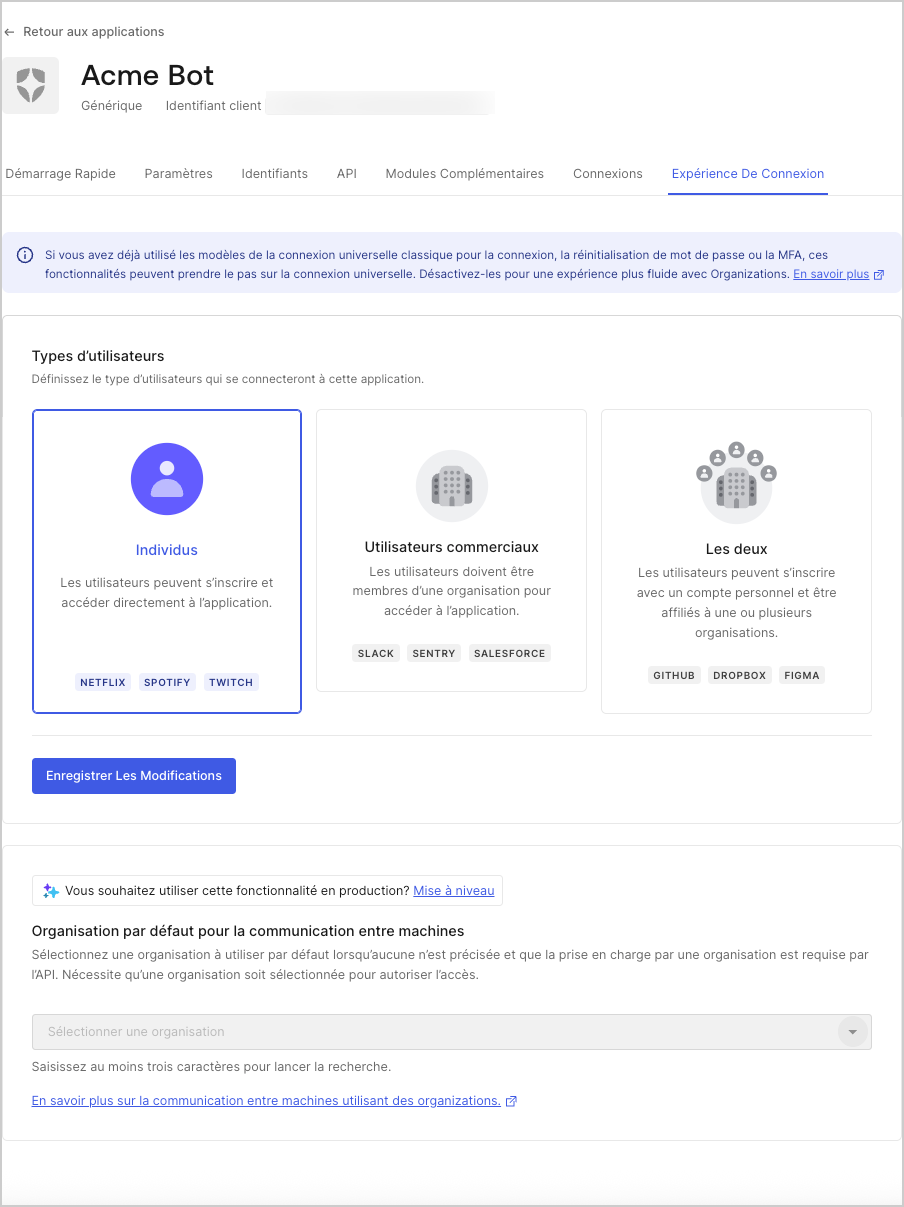

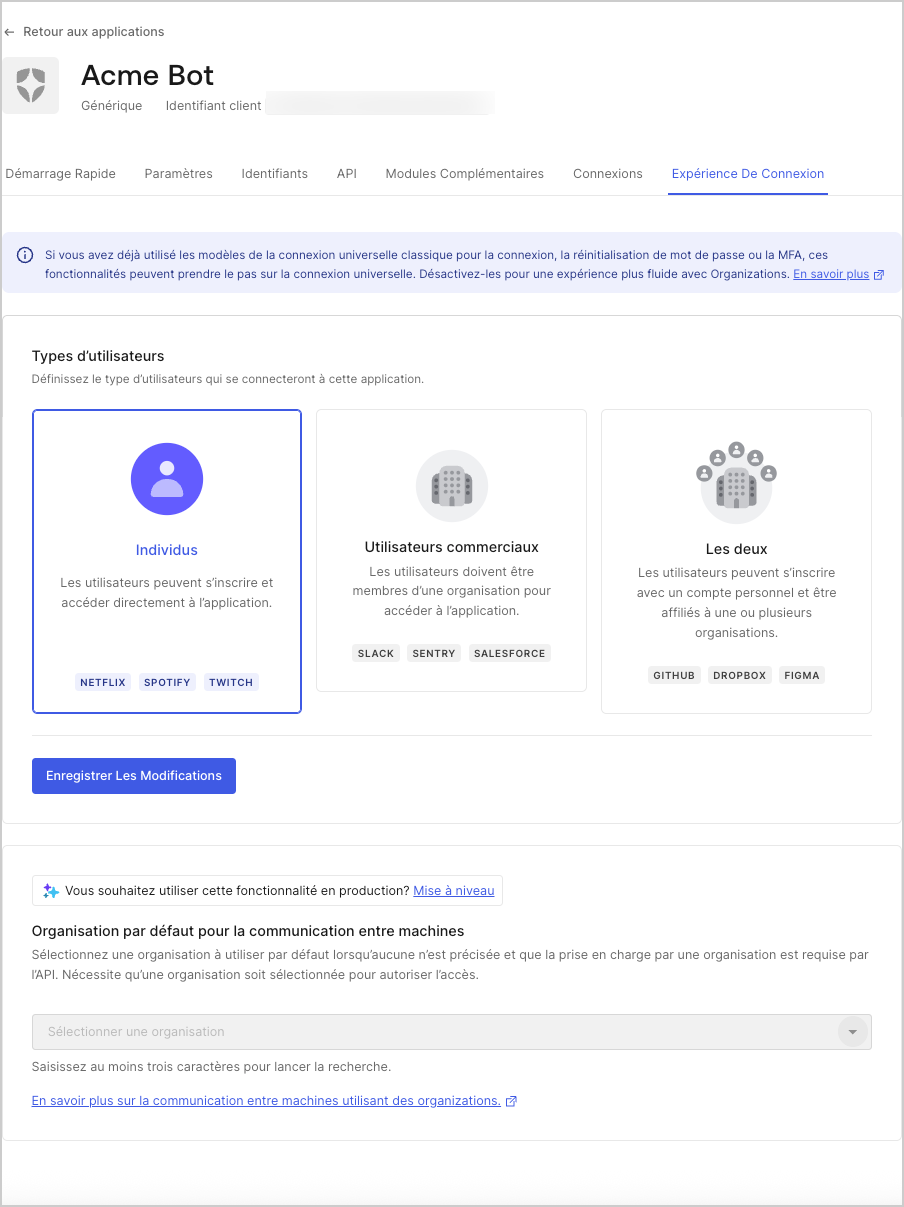

Pour activer une organisation par défaut pour une application via Auth0 Dashboard :

- Naviguez vers Auth0 Dashboard > Applications, et sélectionnez l’application pour laquelle vous souhaitez configurer la MFA.

- Sélectionnez l’onglet Organizations.

- Configurez les paramètres appropriés comme expliqué dans le tableau Set default organization (Définir l’organisation par défaut).

- Clique](/docs/images/ve (Enregistrer)**.