Gardien Auth0 est une application mobile pour les appareils iOS et Android qui permet aux utilisateurs d’effectuer l’authentification multifacteur (MFA) avec des notifications poussées ou des mots de passe temporaires à usage unique. Auth Guardian peut envoyer des notifications poussées aux appareils des utilisateurs (généralement des téléphones mobiles ou des tablettes) ou générer des mots de passe à usage unique directement dans l’application. Les utilisateurs peuvent alors répondre rapidement à ces notifications poussées ou récupérer un mot de passe à usage unique pour compléter leur connexion. Les utilisateurs peuvent télécharger l’application Gardien Auth0 à partir du Apple App Store ou du Google Play Store. Vous pouvez également intégrer les fonctionnalités Gardien Auth0 dans votre propre application personnalisée à l’aide de la trousse SDK Guardian.Documentation Index

Fetch the complete documentation index at: https://auth0.com/llms.txt

Use this file to discover all available pages before exploring further.

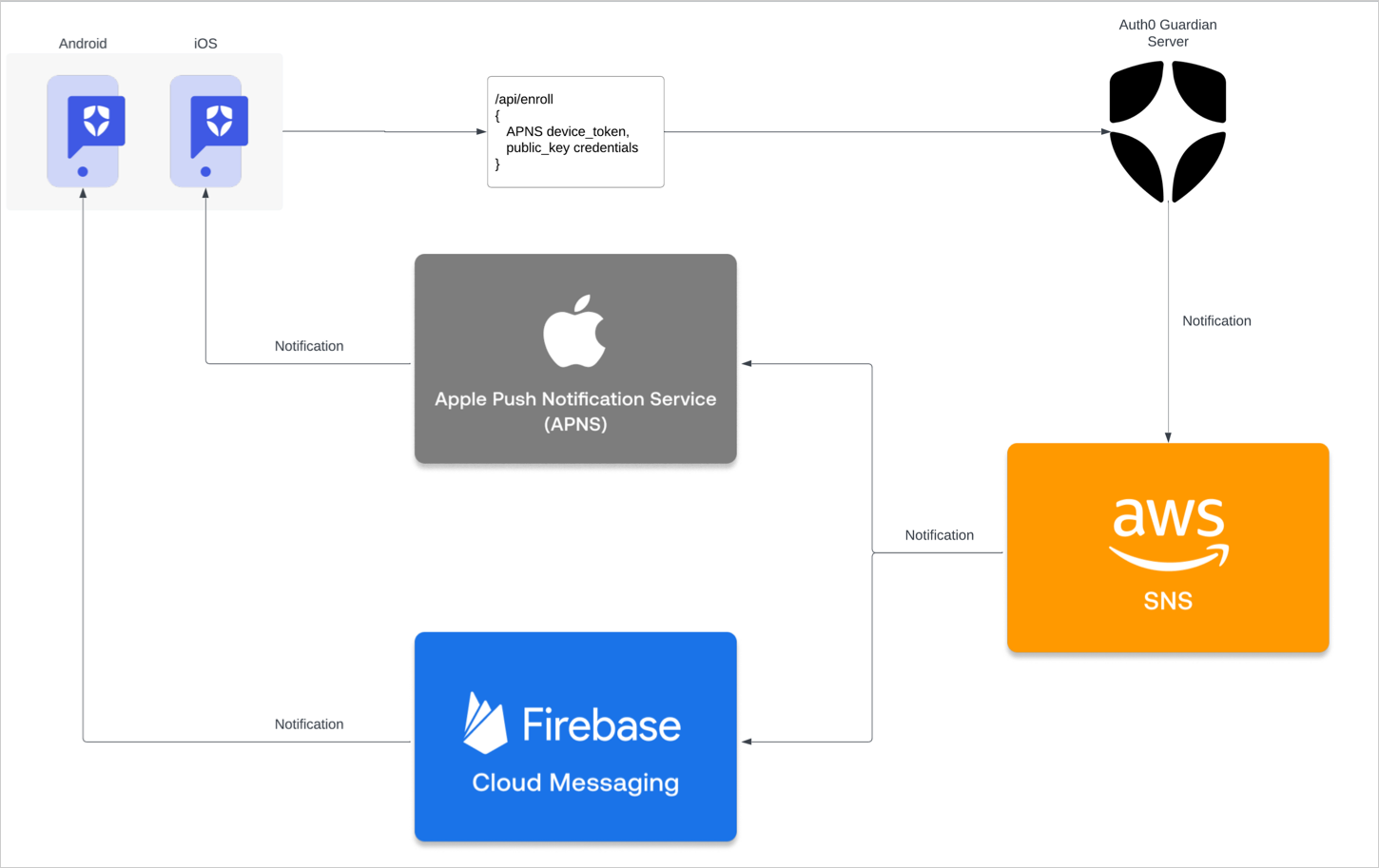

Notifications poussées

Pour pouvoir utiliser les notifications poussées, les utilisateurs doivent avoir installé sur leur appareil soit l’application Gardien Auth0, soit une application personnalisée créée à l’aide de la trousse SDK Guardian. Lorsqu’un utilisateur tente de s’authentifier, des notifications poussées sont envoyées à l’application installée. L’utilisateur doit répondre à la notification pour terminer sa connexion, ce qui prouve qu’il connaît ses informations de connexion et qu’il possède l’appareil configuré pour la . Les notifications poussées d’Auth0 peuvent être mises en œuvre à l’aide du service de notification simple (SNS) d’AWS ou d’un ou de plusieurs des services directs aux fournisseurs suivants pour configurer des intégrations spécifiques aux fournisseurs :- Firebase Cloud Messaging (FCM)

- Notification poussée Apple (APN)

S’inscrire aux notifications poussées

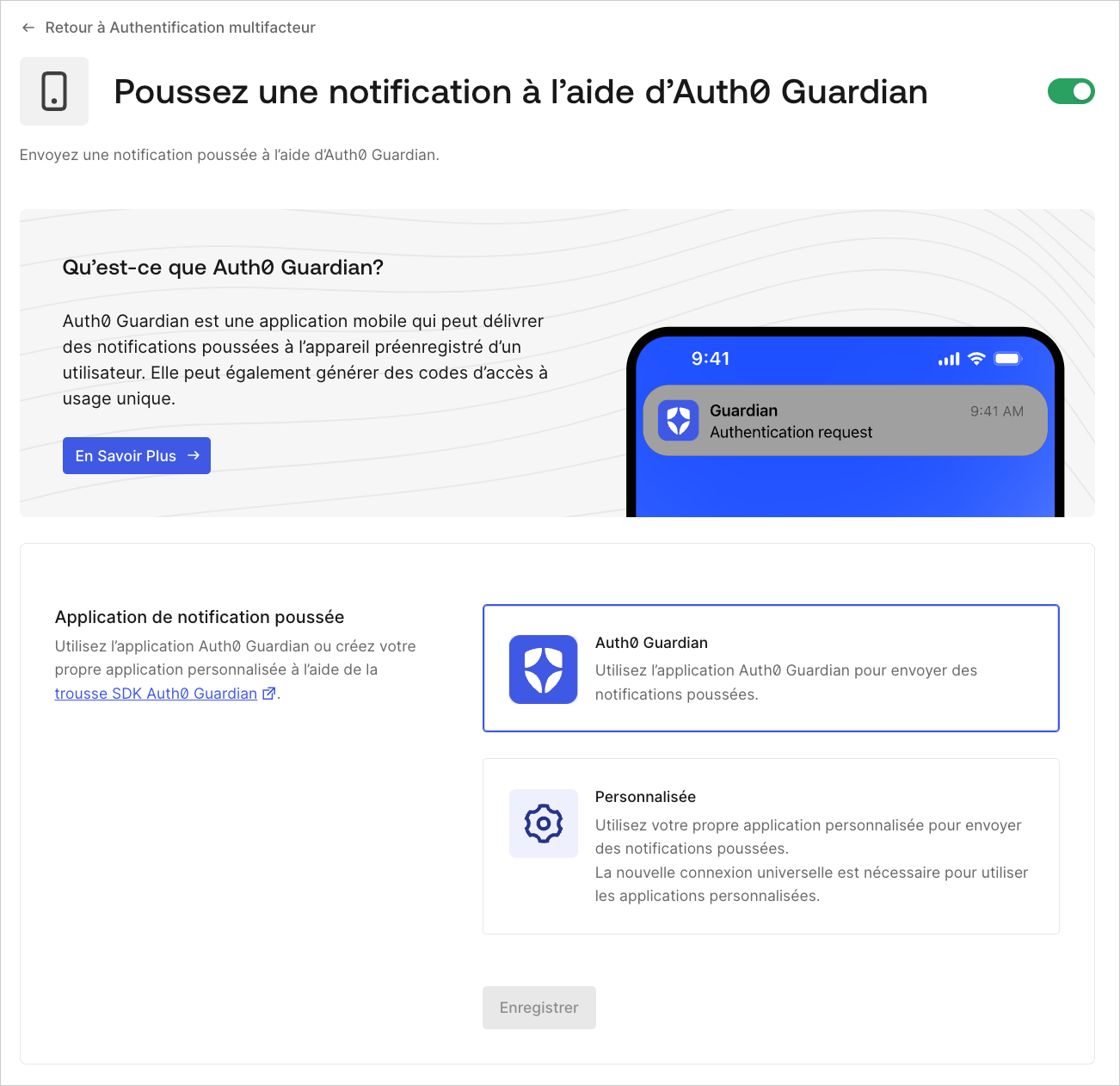

Lorsque vous utilisez Gardien Auth0 pour configurer les notifications poussées, les utilisateurs sont invités à télécharger l’application mobile lorsqu’ils s’inscrivent ou se connectent pour la première fois à votre application. Si vous utilisez la trousse SDK Guardian pour mettre en œuvre les notifications poussées dans une application personnalisée, les utilisateurs ne sont pas invités à télécharger des applications lors de l’inscription. Vous pouvez activer les notifications poussées à partir d’ sous Security (Sécurité )> Multi-factor Auth > Push Notification using Auth0 Guardian (Notification poussée via Gardien Auth0).

Mots de passe temporaires à usage unique

L’application Gardien Auth0 et les applications utilisant la trousse SDK Guardian prennent également en charge l’utilisation de mots de passe temporaires à usage unique (OTP) comme facteurs d’authentification secondaires. L’application et la trousse SDK peuvent générer des OTP temporaires que les utilisateurs peuvent utiliser pour répondre aux défis-réponses de MFA de la connexion universelle. Par défaut, l’application Gardien Auth0 répertorie les applications inscrites de l’utilisateur. Après avoir sélectionné une application, l’OTP correspondant à cette application s’affiche. Chaque OTP à 6 chiffres reste valide pendant 30 secondes. Les OTP dont l’expiration est proche sont affichés en rouge. À l’expiration, l’application génère immédiatement un nouvel OTP. Pour éviter les échecs d’authentification, les utilisateurs ne doivent pas utiliser d’OTP affichés en rouge. Dans les applications personnalisées utilisant la trousse SDK Guardian, l’apparence des OTP peut varier.Utiliser des mots de passe temporaires à usage unique

Vous pouvez utiliser les OTP de deux manières principales :- En tant qu’option de repli pour les notifications poussées dans le cas où l’application Gardien Auth0 ou une autre application personnalisée ne reçoit pas de demande poussée.

- Comme défi-réponse MFA, si vous activez le facteur mot de passe à usage unique dans votre locataire.

Méthode de secours

Utilisez les mots de passe à usage unique (OTP) en tant qu’option de secours aux notifications poussées

Méthode de secours

Utilisez les mots de passe à usage unique (OTP) en tant qu’option de secours aux notifications poussées

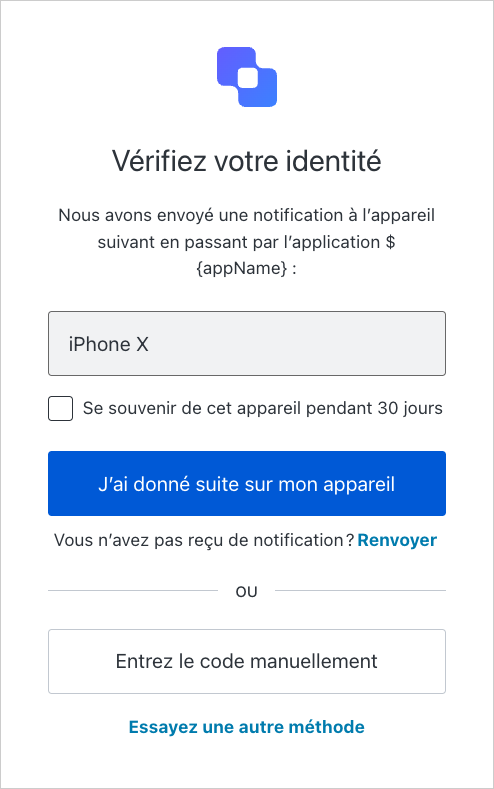

Si un utilisateur ne reçoit pas de notification poussée via Gardien Auth0 ou d’une autre application personnalisée, il peut plutôt utiliser un OTP temporaire pour compléter le défi-réponse de la MFA.Exemple de flux utilisateur :

- Un utilisateur tente de se connecter à votre application. Il arrive à l’invite de connexion universelle MFA, mais il n’obtient aucune notification poussée.

-

Dans l’invite MFA, l’utilisateur sélectionne le bouton Saisir le code manuellement. L’utilisateur doit sélectionner cette option pour authentifier l’utilisation des OTP.

- L’utilisateur ouvre l’application Gardien Auth0 ou l’application trousse SDK Guardian personnalisée, puis sélectionne l’application à laquelle il tente d’accéder.

- L’utilisateur copie l’OTP affiché en bas de la page Informations du compte.

- L’utilisateur saisit l’OTP dans l’invite MFA pour effectuer le défi-réponse.

Défi MFA

Utiliser les OTP comme défi MFA

Défi MFA

Utiliser les OTP comme défi MFA

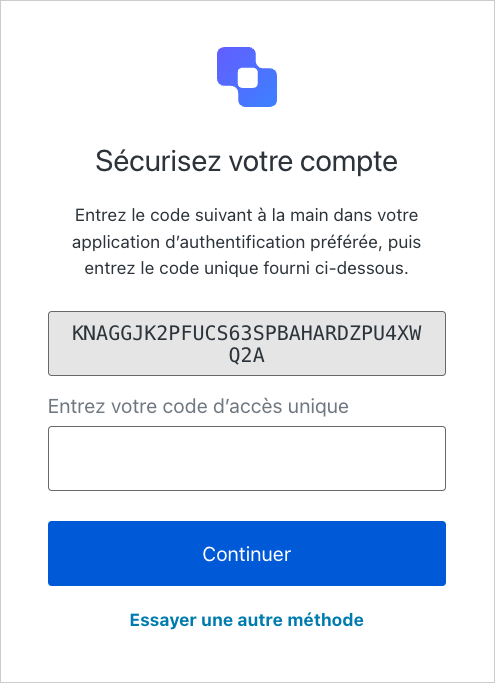

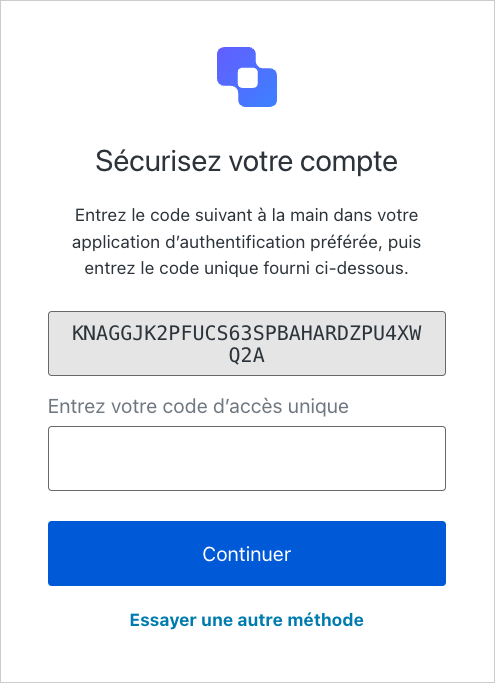

Pour permettre aux utilisateurs de s’authentifier à l’aide de mots de passe à usage unique, vous devez activer Mot de passe à usage unique en tant que facteur MFA pour votre locataire. Une fois cette option activée, les utilisateurs peuvent répondre aux invites MFA à l’aide de mots de passe à usage unique lorsqu’ils se connectent via la connexion universelle. Pour activer les facteurs MFA, accédez à Auth0 Dashboard > Sécurité > Authentification multifacteur.Les utilisateurs peuvent choisir d’utiliser un OTP en tant que facteur MFA lors de leur première inscription ou connexion à votre application. Selon le type d’appareil utilisé, la connexion universelle affiche l’un des éléments suivants :

Quelle que soit la méthode choisie, les utilisateurs peuvent suivre les étapes à l’écran pour enregistrer l’application Gardien Auth0 ou une application personnalisée utilisant la trousse SDK Guardian comme facteur d’authentification secondaire. En général, ce processus consiste à demander à l’utilisateur d’ajouter votre application à l’application appropriée et de récupérer le mot de passe à usage unique (OTP) généré pour cette application. L’utilisateur saisit ensuite l’OTP dans l’invite de connexion universelle pour terminer le processus d’inscription.La prochaine fois que l’utilisateur tente de se connecter à votre application après avoir terminé l’inscription, il peut s’authentifier en saisissant un mot de passe à usage unique à partir de son application Gardien Auth0 ou de sa trousse SDK Guardian personnalisée dans le défi-réponse.

Quelle que soit la méthode choisie, les utilisateurs peuvent suivre les étapes à l’écran pour enregistrer l’application Gardien Auth0 ou une application personnalisée utilisant la trousse SDK Guardian comme facteur d’authentification secondaire. En général, ce processus consiste à demander à l’utilisateur d’ajouter votre application à l’application appropriée et de récupérer le mot de passe à usage unique (OTP) généré pour cette application. L’utilisateur saisit ensuite l’OTP dans l’invite de connexion universelle pour terminer le processus d’inscription.La prochaine fois que l’utilisateur tente de se connecter à votre application après avoir terminé l’inscription, il peut s’authentifier en saisissant un mot de passe à usage unique à partir de son application Gardien Auth0 ou de sa trousse SDK Guardian personnalisée dans le défi-réponse.

- Pour les appareils autres que les appareils mobiles : La connexion universelle présente un code QR que l’utilisateur peut scanner pour poursuivre l’inscription.

- Pour les appareils mobiles : La connexion universelle ignore le code QR et affiche directement le code d’inscription.

Réglages de l’application Gardien Auth0

Réglages de sécurité de l’utilisateur

Dans l’application Gardien Auth0, les utilisateurs peuvent activer les codes d’accès et les données biométriques comme couches de sécurité supplémentaires sur iOS et Android. Si un utilisateur active une ou plusieurs de ces options, il doit relever ces défis avant de pouvoir répondre aux notifications poussées ou de récupérer des mots de passe à usage unique. Pour activer ces options sur les appareils iOS ou Android, les utilisateurs peuvent suivre les étapes ci-dessous.- iOS

- Android

Pour activer les paramètres de sécurité pour l’application Gardien Auth0 sur iOS :

- Dans l’application, sélectionnez gear icon (icône d’engrenage) pour ouvrir le menu Paramètres.

- Sélectionnez Passcode (Code secret) pour activer la protection par code secret.

- Définissez et confirmez un code secret à six chiffres.

- Dans l’application, sélectionnez gear icon (icône d’engrenage) pour ouvrir le menu Paramètres.

- Activez les caractéristiques biométriques de l’appareil en sélectionnant l’une des options disponibles, soit Face ID (Détection du visage) ou Touch ID (Empreinte).

Options de localisation

L’application Gardien Auth0 prend en charge la localisation pour plusieurs langues et dialectes sur iOS et Android. Dans la section Language (Langue) du menu Settings (Réglages), les utilisateurs peuvent sélectionner leur langue préférée. Par défaut, l’application utilise la même langue que le système de l’appareil.La majorité des contenus de notifications poussées affichent aux utilisateurs leur langue de préférence. Cependant, les titres de notifications poussées ne sont pas traduits puisque les paramètres régionaux ne sont pas récupérés tant qu’un titre n’est pas renseigné.

| Langue | Code |

|---|---|

| Albanais | sq |

| Allemand | de |

| Amharic | am |

| Anglais | en |

| Anglais – Canada | en-CA |

| Arménien | hy |

| Azerbaïdjanais | az |

| Basque | eu-ES |

| Bengali | bn |

| Bosniaque | bs |

| Bulgare | bg |

| Catalan | ca-ES |

| Chinois – Hong Kong | zh-HK |

| Chinois – Simplifié | zh-CN |

| Chinois – Traditionnel | zh-TW |

| Coréen | ko |

| Croate | hr |

| Danois | da |

| Espagnol | es |

| Espagnol – Amérique latine | es-419 |

| Espagnol – Argentine | es-AR |

| Espagnol –Mexique | es-MX |

| Estonien | et |

| Finnois | fi |

| Français | fr-FR |

| Français – Canada | fr-CA |

| Galicien | gl-ES |

| Gallois | cy |

| Géorgien | ka |

| Grec | el |

| Gujrati | gu |

| Hindi | hi |

| Hongrois | hu |

| Indonésien | id |

| Islandais | is |

| Italien | it |

| Japonais | ja |

| Kannada | kn |

| Letton | lv |

| Lituanien | lt |

| Macédonien | mk |

| Malais | ms |

| Malayalam | ml |

| Marathi | mr |

| Mongolien | mn |

| Monténegrin | cnr |

| Myanmar | my |

| Néerlandais | nl |

| Norvégien | no |

| Norvégien – Bokmål | nb |

| Norvégien – Nynorsk | nn |

| Polonais | pl |

| Portugais – Brésil | pt-BR |

| Portugais – Portugal | pt-PT |

| Pendjabi | pa |

| Roumain | ro |

| Russe | ru |

| Serbe | sr |

| Slovaque | sk |

| Slovène | sl |

| Somali | so |

| Swahili | sw |

| Suédois | sv |

| Tagalog | tl |

| Tamazight | zgh |

| Tamoul | ta |

| Tchèque | cs |

| Telugu | te |

| Thaï | th |

| Turc | tr |

| Ukrainien | uk |

| Vietnamien | vi |

Thèmes de l’application Guardian

L’application Gardien Auth0 pour iOS et Android prend en charge les thèmes en mode clair et en mode foncé. Dans la section Theme (Thème) du menu Settings (Réglages), les utilisateurs peuvent sélectionner les options suivantes :- Système : Utilise le thème système par défaut

- Clair : Active le thème du mode lumineux

- Foncé : Active le thème du mode sombre

Options de personnalisation pour les applications protégées

Pour permettre aux utilisateurs de distinguer plus facilement leurs applications protégées dans l’application Gardien Auth0, chaque application peut être personnalisée avec un nom, une couleur d’accentuation et une icône distincts.Le nom par défaut attribué à votre application dans l’application Gardien Auth0 est déterminé par votre nom de locataire ou le nom convivial défini dans vos paramètres du locataire. De même, le logo par défaut provient de l’URL du logo fournie dans vos paramètres du locataire.Pour modifier vos paramètres du locataire, accédez à Auth0 Dashboard (Tableau de bord Auth0) > Settings (Paramètres) > General (Généralités).

-

Sélectionnez une application dans la liste.

- Astuce : Vous pouvez également glisser vers la gauche sur l’application pour faire apparaître les options Edit (Modifier) et Delete (Supprimer).

- Sur la page Account Detail (Détail du compte), cliquez sur Edit (Modifier).

- Mettez à jour le nom, la couleur et l’icône de l’application si nécessaire.

- Sélectionnez Save (Enregistrer).

Trousses SDK Guardian

Vous pouvez installer la trousse SDK Guardian (proposée pour iOS et Android) pour créer votre propre application d’authentification multifacteur (MFA) avec un contrôle total sur l’image de marque et l’apparence. Avec la trousse SDK Guardian, vous pouvez créer vos propres applications mobiles personnalisées qui fonctionnent comme Guardian ou intégrer certaines fonctionnalités de Guardian, telles que la réception de notifications poussées dans vos applications mobiles existantes. Un scénario typique pourrait être celui d’une application bancaire. Vous pouvez utiliser la trousse SDK Guardian dans votre application mobile existante pour recevoir et confirmer des notifications poussées lorsque quelqu’un effectue une transaction au guichet automatique.Utiliser les Actions pour activer l’authentification multifacteur avec Gardien Auth0

Pour activer Gardien Auth0 dans une Action, passezguardian comme paramètre provider lorsque vous activez l’authentification multifacteur (MFA) :

allowRememberBrowser:false.