Documentation Index

Fetch the complete documentation index at: https://auth0.com/llms.txt

Use this file to discover all available pages before exploring further.

始める前に

Auth0テナントは必ず、Microsoft Entra IDの接続タイプを使ってEntra IDに接続するようにしてください。この統合では2つのアプリケーションをEntra IDで登録する必要があり、それらはOpenID Connect統合とSCIM統合になります。顧客のセットアッププロセスを効率よくするために、Microsoft Entra IDのアプリギャラリーでアプリの公開を検討してください。

Auth0でSCIM設定を構成する

- Auth0 Dashboardから、 [Authentication(認証)]>[Enterprise(エンタープライズ)]>[Microsoft Entra ID]> [あなたの接続] >[Settings(設定)] に移動します。

- [User ID Attribute Type(ユーザーID属性タイプ)] が [Pairwise Subject Identifier (sub)(ペアワイズサブジェクト識別子(sub))] に設定され、 [Use Common Endpoint(共通のエンドポイントの使用)] が [Disabled(無効)] になっていることを確認ます。

- [Provisioning(プロビジョニング)] タブを選択し、 [Sync user profile attributes at each login(ログインの度にユーザープロファイル属性を同期する)] と [Sync user profiles using SCIM(SCIMを使用してユーザープロファイルを同期する)] を両方有効にします。

- [Mapping(マッピング)] タブで、 [SCIM attribute containing the User ID(ユーザーIDを含むSCIM属性)] が [externalId] に設定されていることを確認します。

- [Additional Mappings(追加のマッピング)] で、拡張されたSCIM属性が任意のAuth0属性にマッピングされていることを確認します。詳しくは、「属性マッピング」をご覧ください。

SCIMエンドポイントURLとトークンを取得する

このセクションではを使用しますが、これらの手順はでも完了することができます。ベストプラクティスについては、「導入のガイドライン」セクションをご覧ください。- Auth0 dashboardでSCIMの [Setup(セットアップ)] タブに移動し、 [SCIM Endpoint URL(SCIMエンドポイントURL) をコピーします。後続の手順で必要になるため、このURLを書き留めます。

- [Generate New Token(新しいトークンの生成)] をクリックしてSCIMトークンを生成し、希望する場合はトークンの有効期限を設定します。

get:users、patch:users、およびdelete:usersのスコープを選択します。

OIDCアプリ用のSCIMをEntra IDで構成する

- Azureポータルにある [Microsoft Entra ID]>[App registrations(アプリ登録)] に移動して、アプリ用にOpenID Connectアプリケーションがすでに登録されていることを確認します。

- 次に、Azureポータルで新しい [Non-gallery(非ギャラリー)] アプリケーションを登録します。 [Microsoft Entra ID]>[Enterprise applications(エンタープライズアプリケーション)]>[New application(新しいアプリケーション)]>[Create your own application(独自のアプリケーションを作成する)] に移動して、アプリケーション名を入力したのちに、 [Create(作成)] を選択します。

- [Users and Groups(ユーザーとグループ)] タブに移動し、現在アクセスできるEntra IDのユーザーとグループを割り当てます。

- [Provisioning(プロビジョニング)] タブを選択し、 [Get started(はじめる)] を選択します。そして、 [Provisioning Mode(プロビジョニングモード)] に [Automatic(自動)] を選択します。

-

[Admin Credentials(管理者の資格情報)] を選択し、先ほど保存した [SCIM Endpoint URL(SCIMエンドポイントURL)] 値を [Tenant URL(テナントURL)] に入力します。URLの最後に、

?aadOptscim062020クエリパラメーターを追加し、既知のEntra IDの問題を修正します。 - [Secret Token(シークレットトークン)] フィールドにトークン値を貼り付け、 [Save(保存)]

-

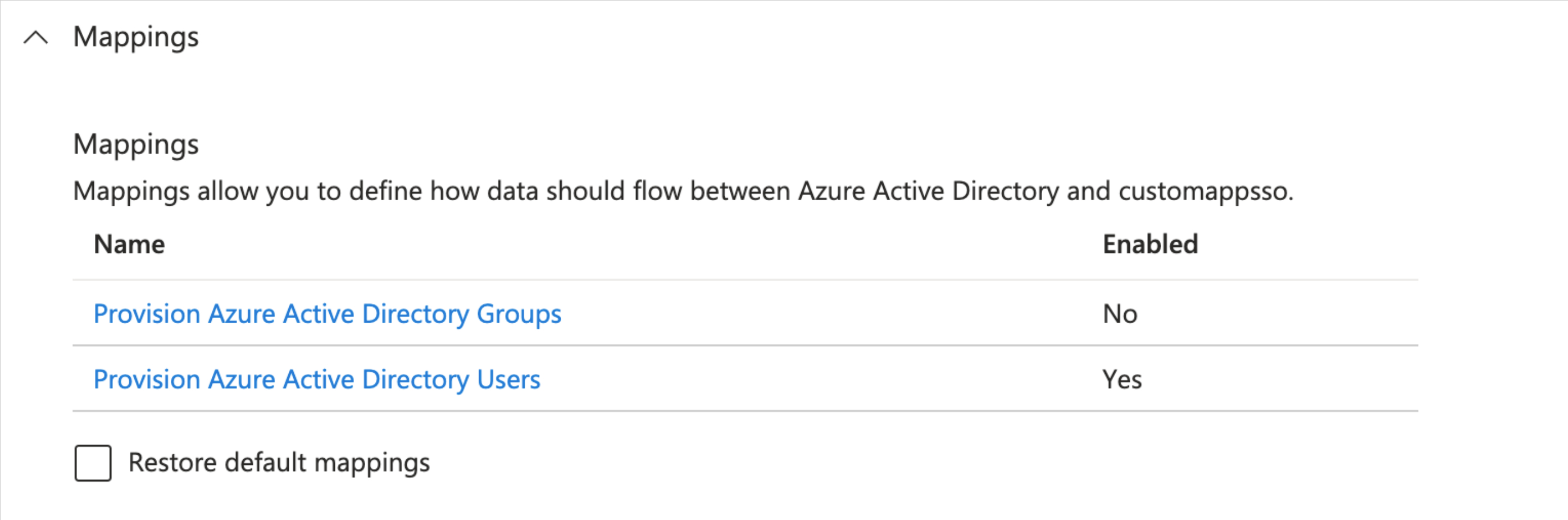

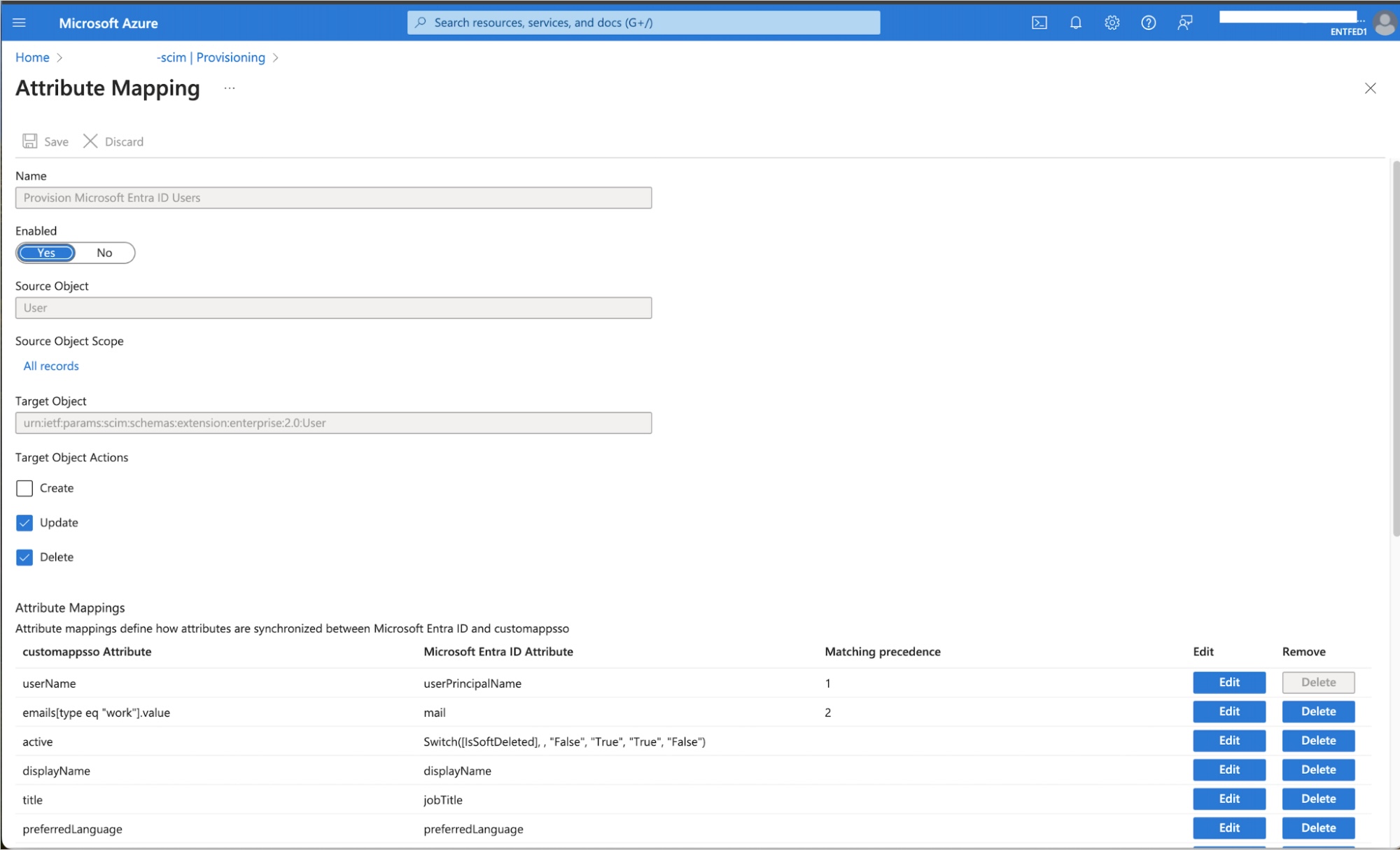

[Mappings(マッピング)] に移動し、 [Provision Entra ID Users(Entra IDユーザーのプロビジョニング)] を選択します。その後、 [Provision Entra ID Users (Entra IDユーザーのプロビジョニング)] から [Target Object Actions(ターゲットオブジェクトアクション)] にある [Create(作成)] の選択を解除します。

-

[Attribute Mappings(属性マッピング)] に移動し、

externalIdとmailNickname - [Edit Attribute(属性の編集)] 画面から、 [Source attribute(ソース属性)] を objectId に変更し、 [OK] を選択します。

-

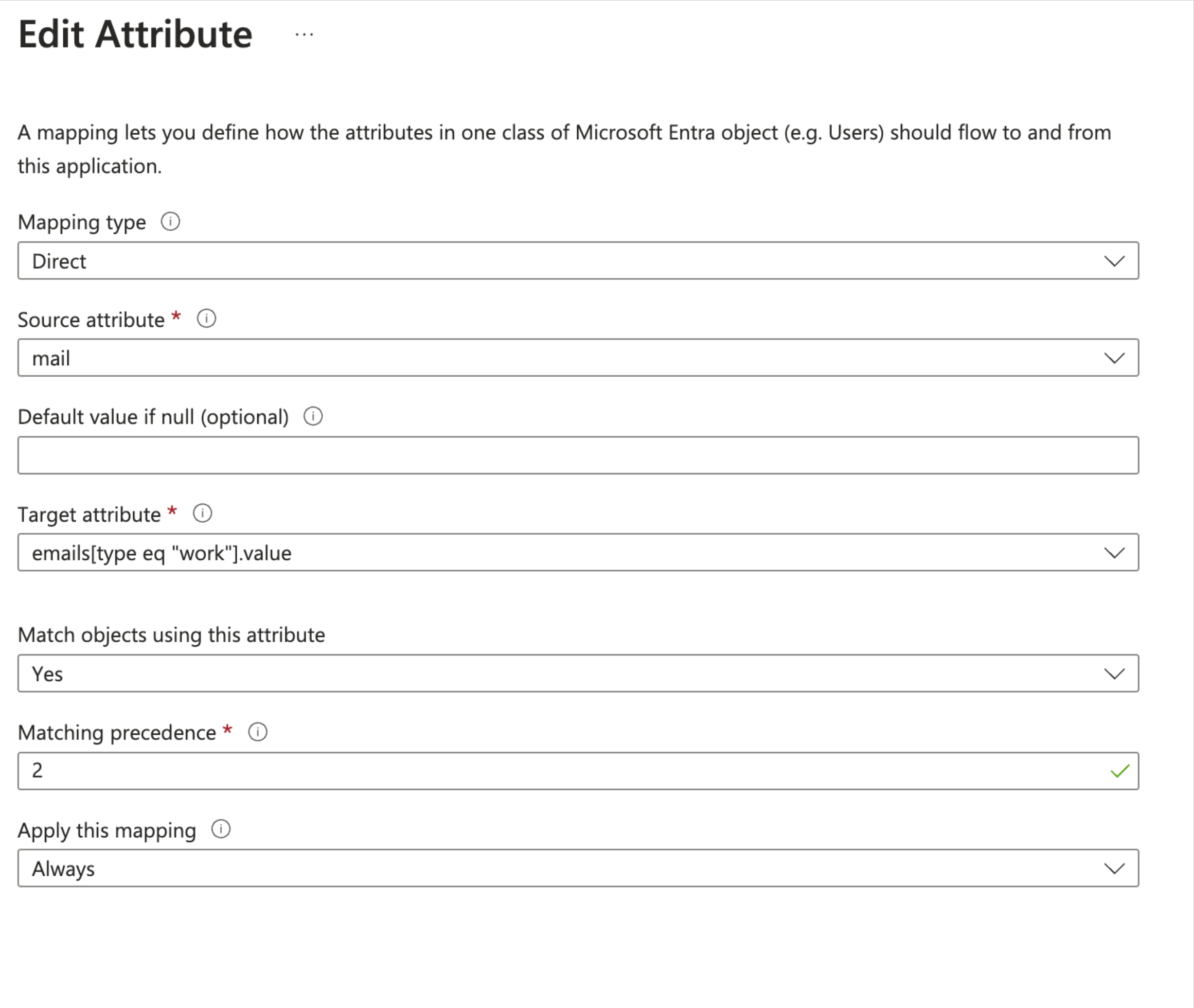

[Attribute Mappings(属性マッピング)] に戻り、

emails[type eq "work"].valueとmailを含む行を選択します。 -

[Edit Attribute(属性の編集)] 画面から、 [Match object usng this attribute(この属性を使用してオブジェクトを一致させる)] を [Yes(はい)] に、 [Matching precedence(一致の優先順位)] を [2] に設定して、 [OK] を選択します。

-

[Save(保存)] を選択し、属性マッピングを保存します。次の内容が表示されます。

- 右上にある [X] を選択すると、 [Provisioning(プロビジョニング)] 画面に戻ります。

テスト

- エンタープライズアプリケーションの概要画面で、 [Manage(管理)]>[Provisioning(プロビジョニング)] から、 [Provision on Demand(オンデマンドプロビジョニング)] を選択します。

- [Select a user or group(ユーザーまたはグループを選択)] に移動し、アプリケーションに割り当てたユーザーの名前を入力します。その後、ユーザーを選択し、 [Provision(プロビジョニング)] を選択します。ユーザーがAuth0に存在しない場合、エラーを受け取ります。ユーザーがAuth0テナントに存在する場合、ユーザーが更新されたことを確認するメッセージが表示されます。

- Microsoftの手順に従い、 [Provisioning Status(プロビジョニングステータス)] を [On(オン)] にすることで、プロビジョニングを有効化できます。