OpenClaw(旧Moltbot、旧ClawdBot)は150,000以上のGitHubスターを集めました。前提条件はSignal、WhatsApp、iMessage、メール、ブラウザーなど、デジタルライフ全体にアクセスできるパーソナルAIアシスタントです。実行するためだけに専用のMac Miniを購入した人もいます。

教訓は明らかです。最も有能なエージェントはテクノロジースタック全体に到達し、あらゆるシステムからデータを引き出し、あらゆるアプリケーションでアクションを起こし、人間の承認を待たずに実行します。攻撃者が望んでいることもまさに同じです。

AIエージェントを有用にする機能は、危険にする機能と同じです。パッチを当てるべきバグではありません。基盤が欠けているのです。

エージェントはサイロを打破することで真価を発揮する

現代の職場はソフトウェアとサービスを活用する従業員の密集したネットワークです。企業は平均して100以上のアプリを展開しており、多くの組織はSaaSアプリケーションを社内アプリケーションとAPIのスイートで補完しています。

エンタープライズ顧客との取り組みの中で、組織はエンタープライズITのスプロール全体で何千もの内部APIとアプリケーションを管理していると頻繁に報告しています。各アプリは独自のインターフェース、データモデル、学習曲線を持つサイロです。

たとえば日々の業務において、アカウントマネージャーはCRMを確認または更新し、プロジェクトトラッカーに変更を加え、3つのスプレッドシートからデータを結合し、カレンダーを相互参照し、フォローアップの草稿を作成する場合があります。すべてのタスクはコンテキストの切り替えを意味します。まさに摩擦です。

エージェントは状況を変えます。Salesforce、Zendesk、Gmail、Google Calendarの間を飛び回り、単一のワークフローでCRMを更新し、フォローアップの草稿を作成し、次の会議をスケジュールできます。人間を遅くする境界はソフトウェアには見えません。

エージェントが価値がある理由はここにあります。そしてまさに危険な理由でもあります。

販売データがSalesforceにあり、給与計算がWorkdayにある場合、侵害された販売資格情報は給与計算に触れることはできません。サービス境界が保護として機能します。両方にアクセスできるエージェントは境界を取り除きます。

エージェントは従業員よりもリスクが高い可能性がある

エージェントは人間とソフトウェアの両方の脆弱性を継承します。

人間から、エージェントは幅広い裁量アクセスを継承します。判断を下し、システム全体で運用し、コンテキストに基づいてアクションを起こします。

ソフトウェアから、エージェントは決定論的な動作を継承します。機能するエクスプロイトを見つければ、毎回機能します。人間をフィッシングする(確率的で労働集約的)のとは異なり、エージェントへの攻撃は自動化可能でスケーラブルです。

従来のソフトウェアは悪用可能ですが、権限が狭くサイロ化されています。人間は幅広いアクセス権を持っていますが、データの持ち出しを成功させるには多大な投資が必要です。エージェントは幅広いアクセスと信頼性の高いエクスプロイトを組み合わせます。

エージェントはアプリの権限のコレクションを単一のワークフロー権限に変えます。個別に認可されたステップが連鎖すると危険になる複合権限サーフェスです。エージェントに従業員と同等のアクセス権を与えると、ソフトウェアのような再現性を備えた、従業員と同等の影響範囲が生じます。

プロンプトインジェクションはリモートコード実行である

2025年10月から2026年1月にかけて、研究者はAIインフラストラクチャを標的とした91,000を超える攻撃セッションを観察しました。LLMエンドポイントの体系的な偵察です。本番環境でのアクティブな攻撃です。

Microsoft 365 CopilotのEchoLeak脆弱性は、ゼロクリックのデータ持ち出しを示しました。

- 攻撃者は隠された指示を含むメールを送信します。

- Copilotは悪意のあるプロンプトを取り込みます。

- OneDriveとSharePointからデータを抽出します。

- 信頼されたMicrosoftドメイン経由でデータを持ち出します。

クリックは不要です。CVSSスコア9.3です。Microsoftは大規模な悪用の前の2025年6月にパッチを適用しましたが、脆弱性クラスは業界全体で開かれたままです。

認可のレンズを通してEchoLeakを評価すると、エージェントはOneDriveにアクセスする権限、SharePointにアクセスする権限、Microsoftドメインに送信する権限を持っていました。個々のすべてのアクションが認可されていました。組み合わせは壊滅的でした。

プロンプトインジェクションは大規模言語モデルの弱点を標的とする攻撃ベクトルとして定義されます。エージェントの場合、エージェントの自律性を活用してシステム全体で任意のタスクセットを実行する、本格的なリモートコードインジェクションに拡大します。

安全とセキュア

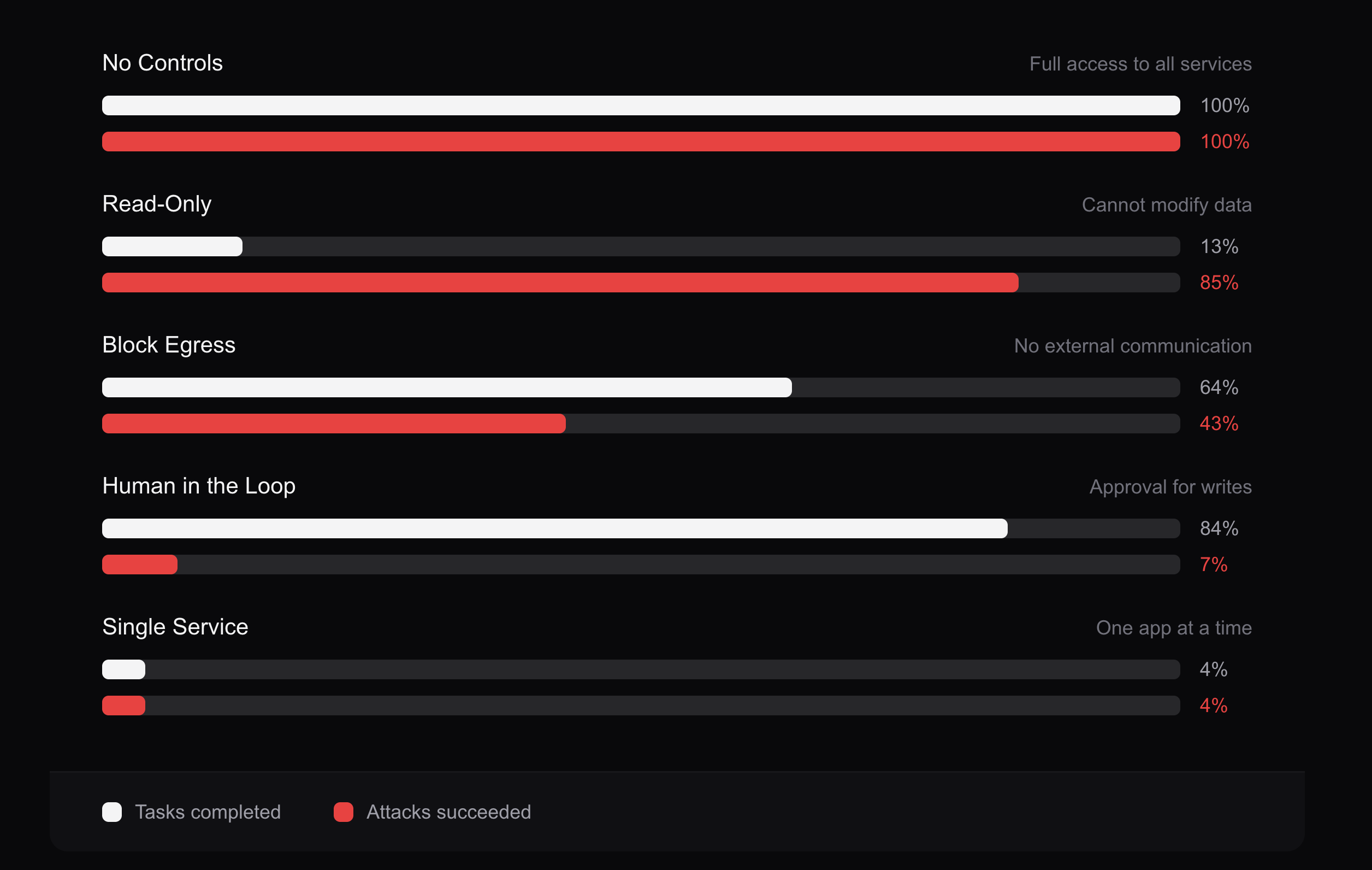

エージェントのリスクを軽減するための直感的な対応は制限を追加することです。読み取り専用モード、出力ブロック、機密アクションに対する必須の人間による承認などです。攻撃対象領域を減らし、リスクを減らします。標準的なセキュリティプレイブックです。

仮定をテストするために攻撃シミュレーションを実行しました。

エージェントがアクセスできるサービスが多いほど有用ですが、攻撃対象領域も大きくなります。エージェントを1つのシステムに制限すると安全ですが役に立ちません。余分な手順で単一目的のアプリを再構築しただけです。

トレードオフ曲線は残酷です。一方の極端な例は実際に作業を実行できる幅広いアクセス権を持つエージェントですが、システム全体に連鎖するプロンプトインジェクションに対して脆弱です。もう一方の極端な例は悪用できないエージェントがアプリケーションを模倣することです。

ユーザーはセキュリティが追いつくのを待っていません。OpenClawの成功は幅広いアクセスにもかかわらずではありません。幅広いアクセスのおかげです。

危険なアクションを起こすべきかどうかを決定するためにエージェントに頼ることはできません。認可レイヤーで防ぐ必要があります。

答えは曲線上の点を選ぶことではありません。曲線を完全に変えることです。

認可の反転

20年間、IAMは2つの質問をしてきました。誰であるか、そして何ができるかです。アーキテクチャは基本的にアプリケーションによって提供される分離に依存しています。

アイデンティティと粗視化されたアクセス制御だけに頼ることはもはやできません。セキュアなエージェントにはエージェントがアクセスできるものが実行しているジョブに基づいて動的に変化する、タスクベースの認可モデルが必要です。

メールを要約するエージェントはメールボックス全体へのアクセスを必要としません。

緊急性は現実のものです。AI侵害を受けた組織の97%は適切なアクセス制御を欠いていました。認証の失敗ではありません。新しいタイプのプリンシパルに対する認可のギャップです。

コンテキストが資格情報になります。インテント評価が境界になります。

ソリューションの姿

エージェントの認可には現在形成されつつある新しい機能とパターンが必要です。目標はエージェントにジョブを完了させながら、ワークフローレベルで制約することです。

アーキテクチャの観点から重要な動きは、エージェントが理論上できることと今許可されていることを分離することです。静的なアプリスコープの権限から、継続的なアクションスコープの決定への移行が必要です。

実際にはセキュアなエージェントアーキテクチャは、アイデンティティ、アクセス、相互運用性、監査可能性という4つの相互接続されたレイヤー上に構築されます。

アイデンティティ。エージェントには明確な所有権、資格情報、ライフサイクル、ローテーション、ポリシーの適用を伴うワークフローだけでなく、すべてのタイプのエージェントを表すことができるファーストクラスのプリンシパルとして、独自の専用アイデンティティが必要です。

アクセス。エージェントのアクセスはタスクスコープである必要があり、ジャストインタイムで付与され、単一のアクション(または小さなアクションのセット)に狭くスコープされ、短命である必要があります。エージェントの世界ではすべてのツール呼び出しが認可の決定になります。

レイヤーはルーチンワークに対してエージェントに自律性を提供できる必要がありますが、リスクが急増した場合には適切な人間の承認を要求する必要があります。

相互運用性。エージェントは企業が今日使用しているサービスやアプリケーションと対話する必要がありますが、サービスはエージェントによって使用されるように設計されていません。

安全にアクセスを許可するために相互運用性レイヤーがレガシーサービスとエージェントの間に配置され、アクセスとアイデンティティレイヤーの保護をレガシーサービスに拡張できます。

監査可能性。セキュリティチームはエージェントがアクションを実行したときに重要な可視性を提供するために、ワークフローレベルの出所を必要とします。管理の連鎖がなければ、インシデント対応は「エージェントがやった」ということに崩れ去ります。

アーキテクチャではプロンプトはセキュリティ境界ではありません。適用はアイデンティティと認可にあります。

Auth0とOktaでの構築方法

Agent Identityはエージェントを専用のライフサイクル、資格情報、ポリシーの適用を備えたファーストクラスのプリンシパルとして扱います。ユーザーとアプリケーションに並ぶ新しいプリンシパルタイプです。エージェントをユーザーアカウントやサービスプリンシパルに無理やり押し込むことはもうありません。

きめ細かな認可 (FGA)はアクション、リソース、インテントを一緒に評価するコンテキスト依存のルールを可能にします。「アイデンティティはCRMにアクセスできるか」ではなく、「エージェントは現時点で目的のために顧客レコードを読み取ることができるか」です。

Token Vaultはセキュアな資格情報ストレージを提供するため、エージェントが長寿命のシークレットを保持することはありません。資格情報はアクション時に取得され、タスクにスコープされ、直後に期限切れになります。5分前に機能した資格情報は今は機能しません。

Cross-App Access (XAA)はエージェントが複数のシステム間で動作する際の同意と委任を管理し、資格情報の出所と権限がどのように絞り込まれたかを示す構成証明チェーンを備えています。IETF標準化作業を通じて推進しています。アプリ間の不透明なトークン交換はもうありません。

CIBAベースのステップアップは高リスクのアクションに対して適切な人間がループに関与することを保証します。エージェントはルーチン操作を自律的に進めますが、リスクが高い場合は人間の確認を要求します。役立つところでは自律性を、重要なところでは監視を。

現在、エンタープライズデザインパートナーと構築しています。

誤った選択の拒否

インターネットは人間がインターフェースをクリックすることから、何百もの接続されたシステム全体で動作する自律型ソフトウェアへと移行しています。答えはサイロを元に戻すことではありません。コンテキストを理解する認可です。

エージェントは同じワークフローでSalesforceとWorkdayにアクセスする必要がありますが、指示がメールの添付ファイルから来た場合に顧客データを外部アドレスにエクスポートしてはなりません。継続的に評価される1つの質問が必要です。

コンテキストで、瞬間に、アクションを許可すべきでしょうか。

解決するテクノロジーは今日存在します。OktaとAuth0がAIエージェントをどのように保護するかについては、okta.com/aiとauth0.com/aiで確認ください。セキュリティを心配することなくAIで革新できるよう支援します。協力ください。